L’authentification d’accès, un élément fondamental dans la gestion de la sécurité d’un système d’information

L’authentification des utilisateurs, allant des simples utilisateurs aux administrateurs, joue un rôle important dans la gestion de la sécurité d’un système d’information. Dans la pratique, l’accès à de nombreux services numériques repose sur l’utilisation de mots de passe, qui reste un des moyens le plus simples et le moins coûteux à déployer pour contrôler un accès et éventuellement prouver son identité. Cependant, la gestion de ces mots de passe ou la définition de ces derniers peut devenir laborieuse et peut même présenter des failles dans le système. À titre d’exemple, une étude de Verizon de 2021 estime que 81 % des notifications de violations de données mondiales seraient liées à une problématique de mots de passe. Pire encore, en France environ 60 % des notifications reçues par là CNIL depuis le début de l’année 2021 sont liées à du piratage et un grand nombre aurait pu être évité par le respect de bonnes pratiques en matière de mots de passe.

L’objectif de cette ressource n’est pas d’énoncer et rentrer en détail dans les recommandations à suivre afin d’élaborer la “meilleur” des mesures d’authentification, mais plutôt de vous donner une solution clé en main permettent de mettre en place gestionnaire de mots de passe et surtout de vous sensibiliser à son utilisation.

De manière dérivée, nous aborderons succinctement certaines stratégies de bonnes pratiques en matière d’authentification, mais si vous voulez en savoir plus, il est vivement conseillé de se tourner vers les ressources de l’ANSSI et la CNIL à ce sujet. Vous trouverez par exemple ci-dessous deux ressources accessibles en termes de contenu et facilement appréhendables, notamment vis-à-vis des applications associées :

Un gestionnaire de mots de passe, c’est quoi ? Pourquoi est-ce utile ?

Un gestionnaire de mots de passe, encore appelé coffre-fort de mots de passe est un stockage virtuel des identifiants de connexion, ou toutes les informations sont chiffrés. En plus du stockage pur, ces solutions permettent souvent de remplir automatiquement les identifiants des sites internet ou encore de synchroniser les informations sur plusieurs appareils en même temps, par exemple entre deux ordinateurs et encore avec des smartphones. Par ailleurs, la création des mots de passe est souvent facilitée, via une organisation en groupe et sous-groupes, ou encore par la génération des mots de passe afin qu’ils se plient aux recommandations et bonnes pratiques associées. En pratique, cela prend souvent la forme d’un mot de passe, dit mot de passe “maître”, robuste et mémorisé par un humain, qui permet de déverrouiller l’intégralité de la base des mots de passe (et donc leur accès aux ressources associé). Une alternative à ce système consiste par exemple à utiliser un fichier bureautique protégé par un mot de passe. Cette solution n’est bien sûr pas à privilégier, car elles n’apportent pas du tout le même niveau de protection qu’un coffre-fort de mots de passe conçu à cette fin. Pour finir, l’utilisation d’un gestionnaire de mots de passe est l’une des recommandations préconisées par l’ANSSI (n°31) concernant “l’authentification multifacteur et mots de passe”.

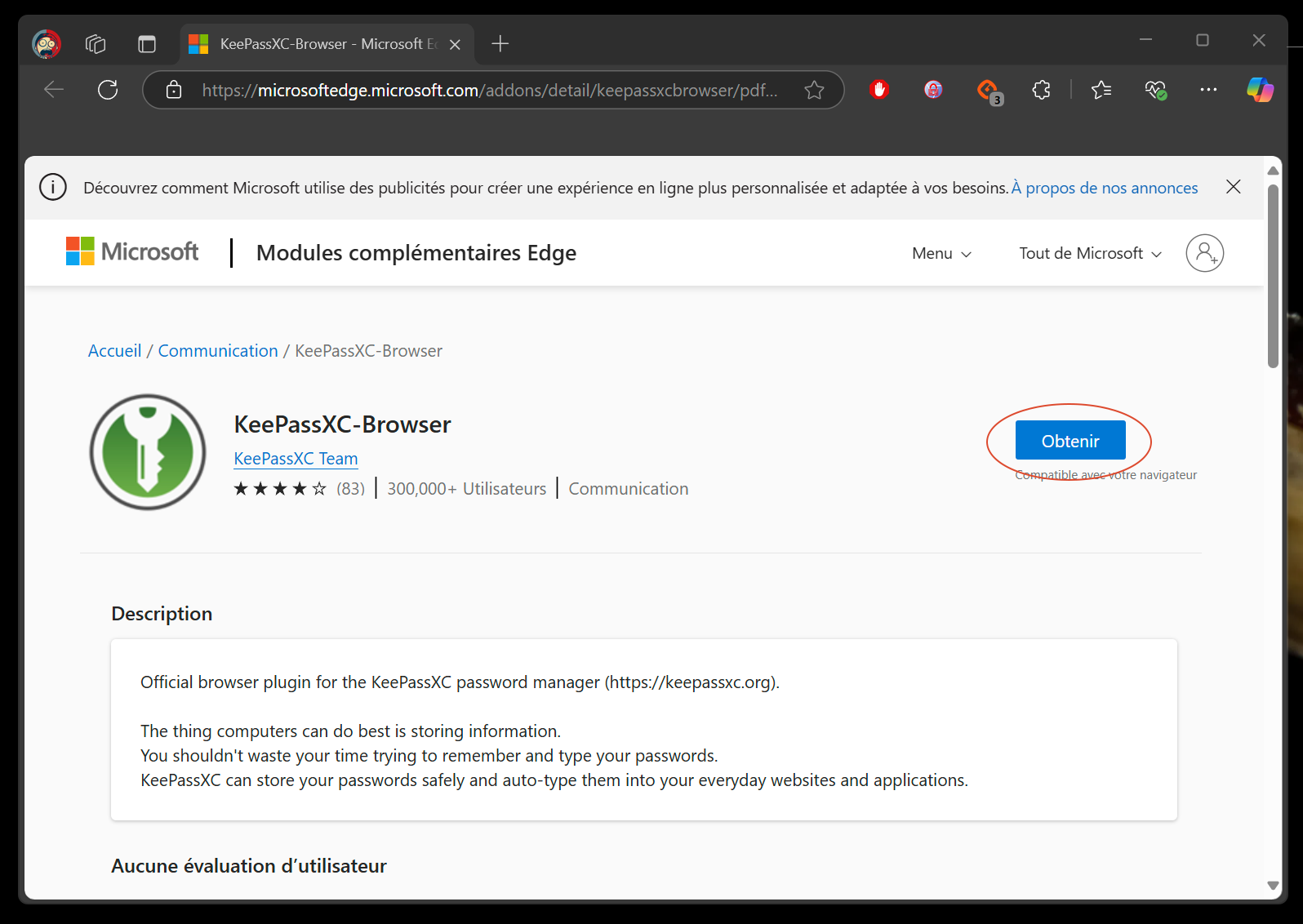

Dans ce monde de logiciel de coffre-fort numérique nous allons trouver des solutions payantes, comme par exemple NordPass ou encore Bitwarden, mais il existe une très bonne solution libre et open source KeePass, qui à l’avantage d’être certifié par l’ANSSI dans sa version 2.10 portable.

Dans notre proposition ci-dessous, nous utiliserons un petit frère de KeePass, nommé KeePassXC, qui est basé sur l’architecture de KeePass, mais avec l’ajout de la composante multi-plate-forme. Plus concrètement, il n’y a rien de fondamentalement incorrect dans l’utilisation de KeePass, cependant, il est développé en C# et nécessite donc la plate-forme .NET de Microsoft alors que KeePassXC est développé en C++ et fonctionne nativement sous Linux, macOS et Windows, ce qui permet de bénéficier de la meilleure intégration possible.

Pour conclure cette partie et surtout pour approfondir le choix de certains utilisateurs plus avancés en termes d’utilisation :

- KeePassXC ne supporte pas les plugins de KeePass. Ce n’est pas forcément une mauvaise chose, car les plugins peuvent être dangereux et KeePassXC fournit déjà de nombreuses fonctionnalités qui nécessitent des plugins tiers dans KeePass, de sorte que pour la plupart des choses, vous ne devriez jamais en avoir besoin.

- Petit bonus, même si c’est à la sécurité qui est importante, l’interface de KeePassXC présente une belle interface et est plus agréable à utiliser sur KeePass.

- KeePassXC est disponible nativement en français.

- Si vous désirez vous faire votre propre idée, le fichier de base de données de KeePass est parfaitement compatible avec KeePassXC (et vis et versa). Vous pouvez donc passer d’un système à l’autre en conservant vos informations.

1 - Installation et configuration de KeePassXC

1.1 - Prérequis et cadre de la procédure

Pour cette procédure nous aurons les objectifs suivant :

- installer et configurer correctement KeePassXC

- rapide tour d’horizon de l’utilisation du logiciel

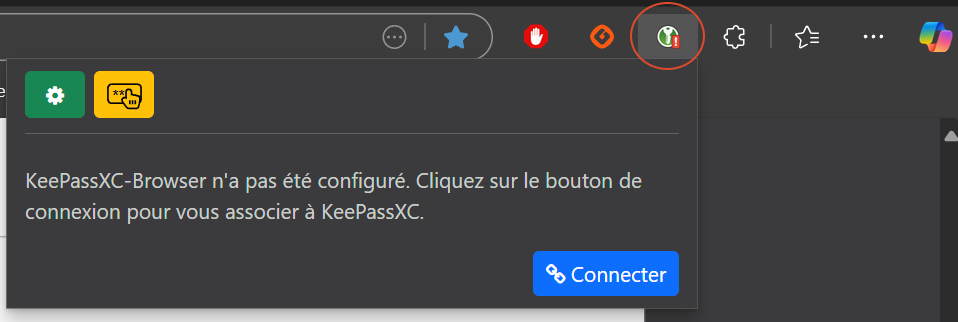

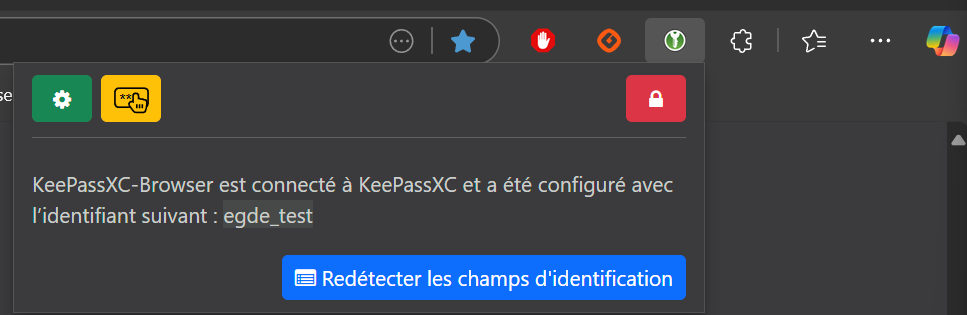

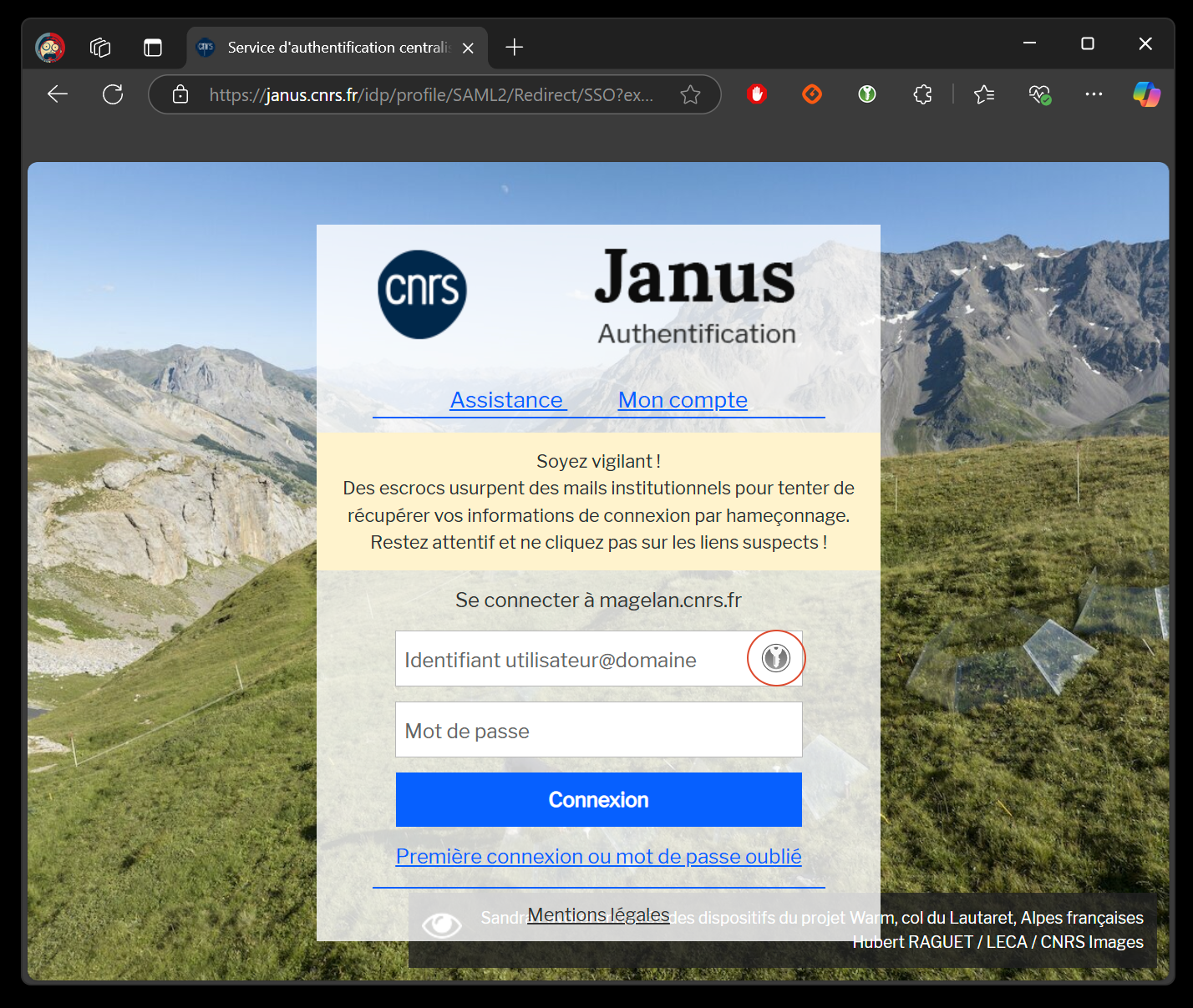

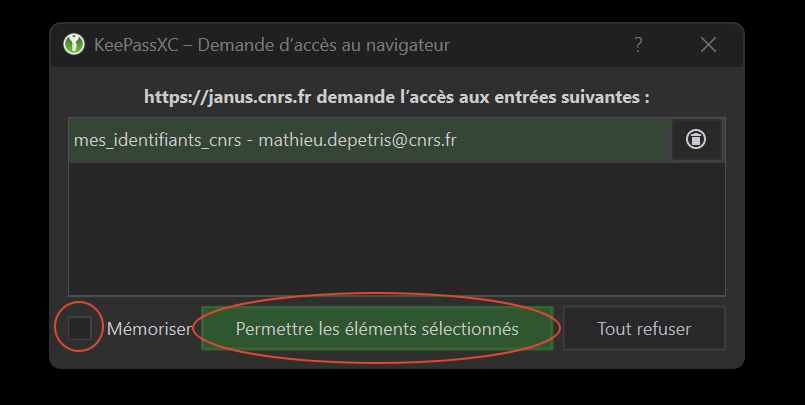

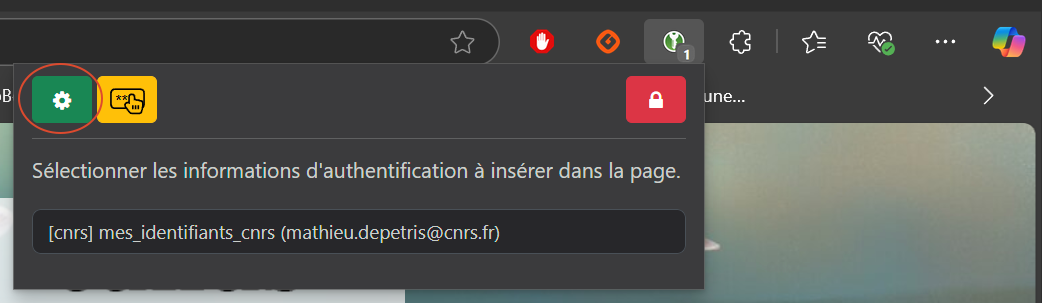

- installer et configurer une extension permettant d’associer notre gestionnaire de mots de passe à mon navigateur pour une remplissage semi-automatique des mots de passe des sites internet

- mise en place d’une synchronisation entre deux ordinateurs et un smartphone Android

- installation d’une application Android KeePass

IMPORTANT : la mise en place d’un ou plusieurs processus de synchronisation ne doit pas être considérée comme une procédure de sauvegarde et ne doit jamais remplacer une sauvegarde dédiée de votre base de données avec vos données personnelles. Par exemple, si un problème arrive sur une base de données sur un appareil, la synchronisation avec d’autres appareils aura comme conséquence une propagation du problème.

En cas de besoin vous trouverez aussi une documentation (en anglais) très bien fournie sur le lien suivant.

| Système d’exploitation | Procédure fonctionnelle | Édition et version |

|---|---|---|

| Windows | Oui | 11 Professionnel, version 24H2 |

| Mac | Non testée | |

| Linux | Oui | Ubuntu 24.04.2 LTS |

| Android | Oui | Version 13 & 15 |

| iOS | Non testée |

1.2 - Téléchargement et installation de KeePassXC

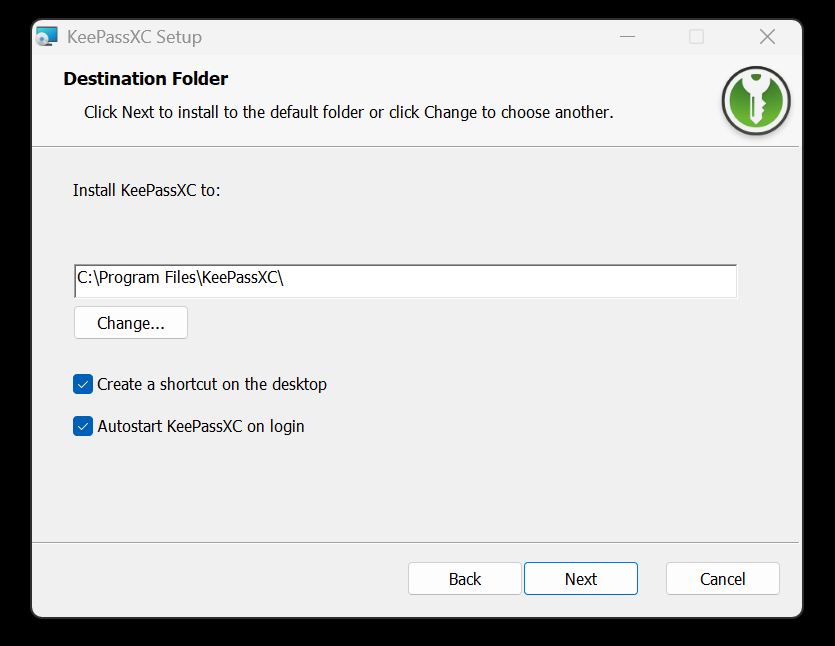

1.2.1 - Sous Microsoft Windows

Rendez-vous sur la page de téléchargement du site officiel via le lien suivant et téléchargez l’archive msi. Suivre les étapes d’installation courantes en veillant à avoir lancé l’installation en mode administrateur (au besoin, clique droit sur l’exécutable et cliquez sur “Exectuer en tant qu’administrateur”). Si vous avez bien effectué la manipulation, vous devriez avoir une fenêtre comme sur la figure 1. Vous pouvez cocher la case “Create a shortcut on the desktop” qui aura comme conséquence de vous placer un raccourci de lancement sur votre bureau.

Si le chemin d’installation par défaut pointe vers quelque chose comme “C:\Users\nom_utilisateur” c’est que vous n’avez pas lancé l’installation avec les droits administateur.

Noter que pour certains utilisateurs, le logiciel ne se lance pas après l’installation, même si l’on clique sur le raccourci d’exécution. Pour remédier à cela, il est nécessaire d’installer les dernières bibliothèques Microsoft Visual C++. Vous pourrez les trouver via le lien suivant.

1.2.2 - Sous Linux

Il vous suffit de télécharger l’AppImage de KeepPassXC pour linux à partir du lien officiel et de l’installer sur votre système.

1.2.3 - Sous macOS

Pour les systèmes macOS, télécharger l’image dmg à partir du lien officiel et installer le logiciel dans vos applications.

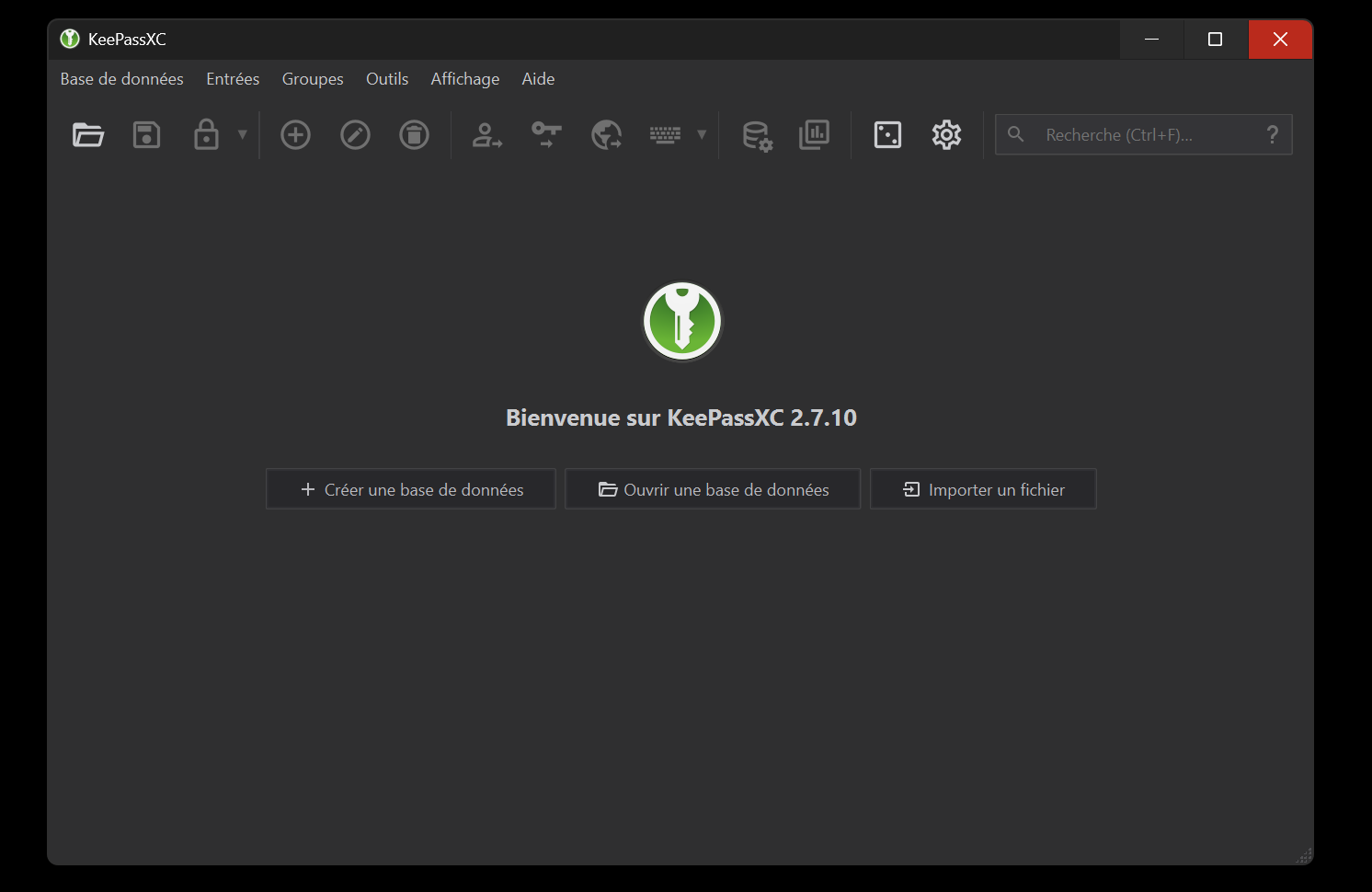

1.2.4 - Configuration initiale et création de votre base de mots de passe

Maintenant que l’application est correctement installée sur votre système, vous devriez tomber sur une fenêtre d’accueil comme sur la figure 2.

Par défaut, la langue de l’application est réglée sur celle du système. En lien avec ma configuration actuelle, les prochaines captures d’écran seront donc en français.

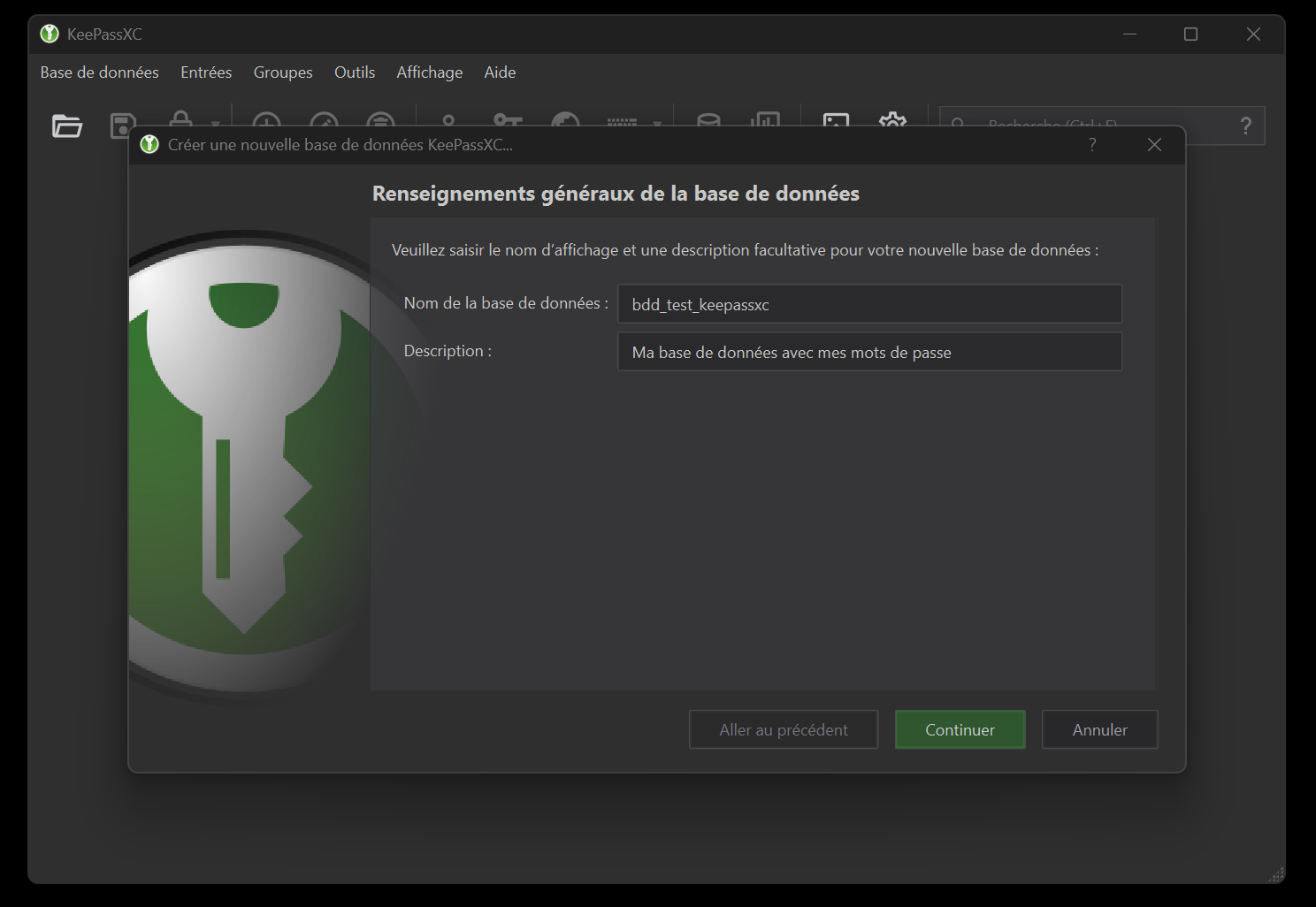

Maintenant, nous allons créer notre fichier de base de données qui contiendra tous nos mots de passe. Pour cela il suffit de cliquer sur l’onglet “Créer une base de données”. La fenêtre suivante vous invite à donner un nom à cette base. Cette base de données va prendre l’apparence d’un fichier .kdbx qui sera stocké sur notre disque dur. Pour éviter tout incident de compatibilité, privilégier un nom dans le caractère spécial (pas d’accent ou d’espace). Ici pour l’exemple ma base s’appellera “bdd_test_keepassxc” (figure 3).

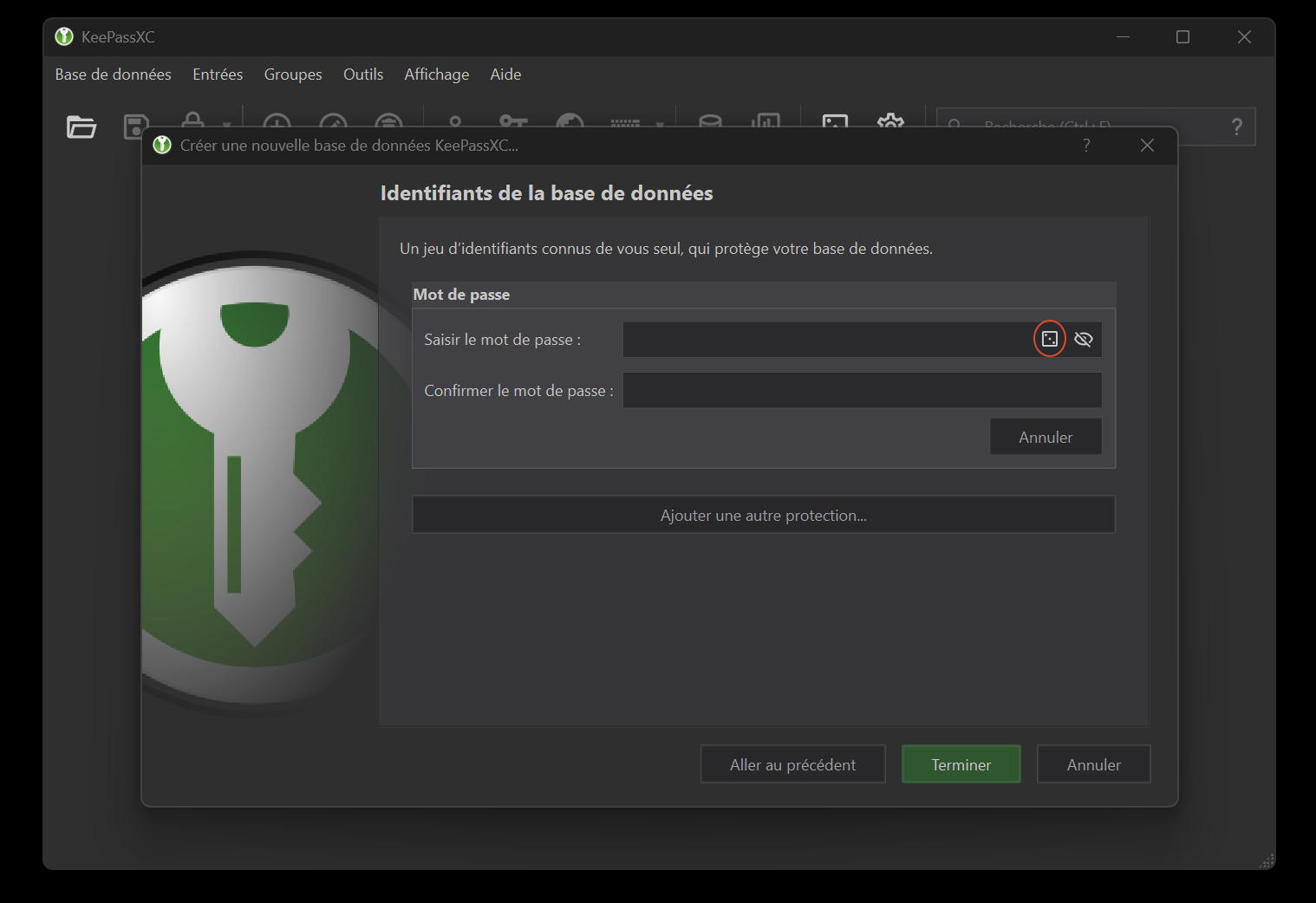

Pas besoin de modifier les “Paramètres de chiffrement” sauf si voulez les personnalisées en fonctions de vos exigences. La fenêtre suivante “Identifiants de la base de données” vous permet de définir le mot de passe “maître” qui va protéger votre base de données (et donc tout son contenu). Pour résumer :

- si vous ne devez retenir qu’un seul mot de passe, c’est celui-là !

- il est considéré comme celui qui débloque tous les autres, il doit donc être compliqué et respecter un minimum de règles de sécurité. Sans rentrer trop dans les détails de ces règles, vous pouvez cliquer sur l’icône du carré avec 3 points afin d’ouvrir un utilitaire d’aide à la génération (figure 4).

- ce mot de passe est très important et sa perte, en règle générale, entrainera l’impossibilité d’ouvrir la base et donc d’accéder à vos mots de passe (par défaut par de processus de récupération de mots de passe).

- vous avez un onglet en dessous pour “Ajouter une autre protection”. Les options disponibles ne seront pas abordées ici, mais sachez que vous pouvez ajouter des options de sécurité et d’accès, comme par exemple un fichier clé ou encore des questions-réponses.

La dernière étape vous demande où vous désirez sauvegarder votre base de données et quel nom vous souhaitez lui donner. Dans mon exemple, ma base de données sera sauvegardée dans un fichier bdd_test_keepassxc.kdbx. Par ailleurs, si vous souhaitez synchroniser votre base de données entre plusieurs appareils (voir la section 4, par exemple pour une synchronisation entre un ordinateur et un smartphone), le mieux est de placer ce fichier dans un dossier. À titre d’exemple ici, mon fichier .kdbx sera stocké dans un fichier nommé “keepass”.

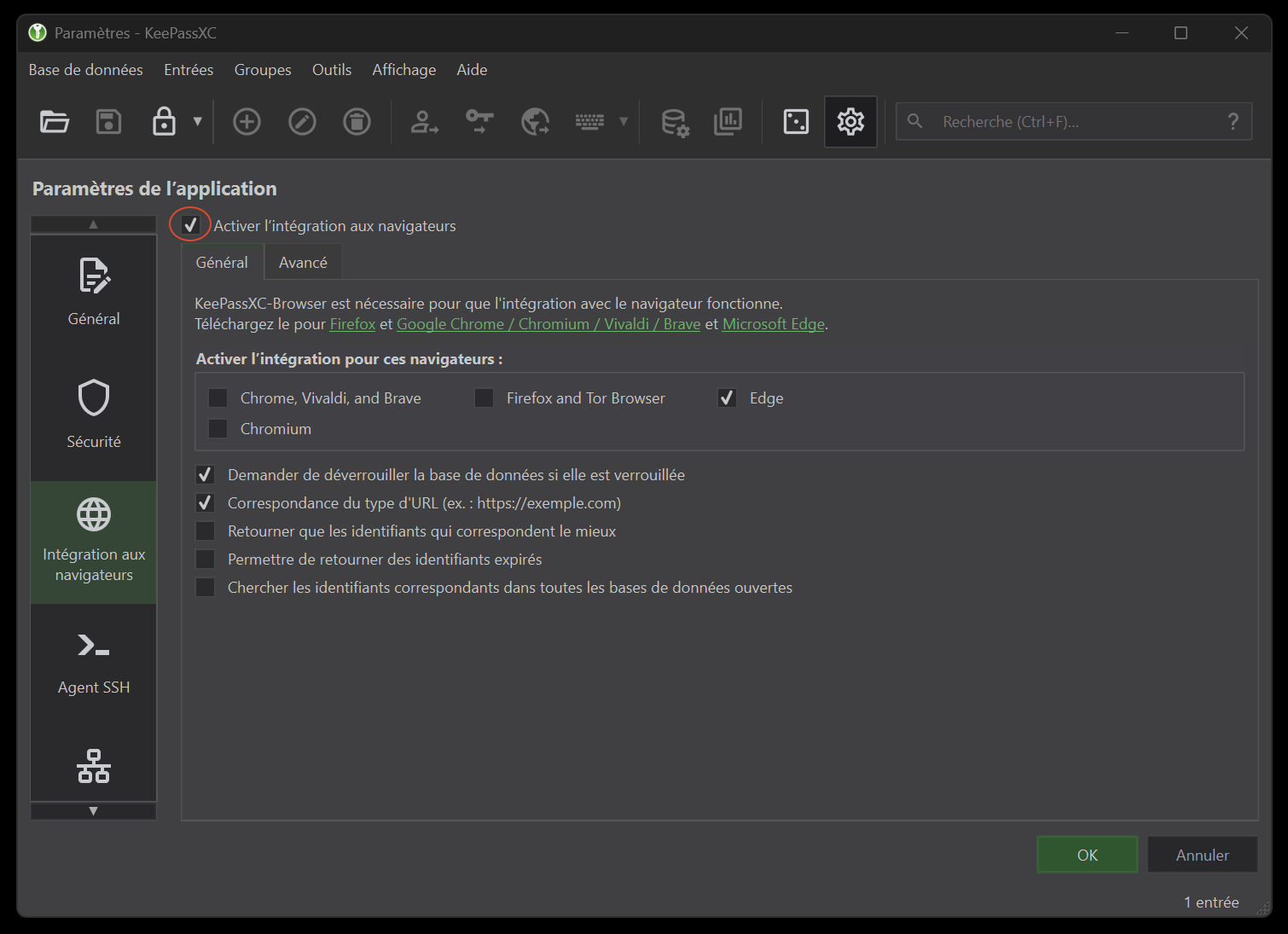

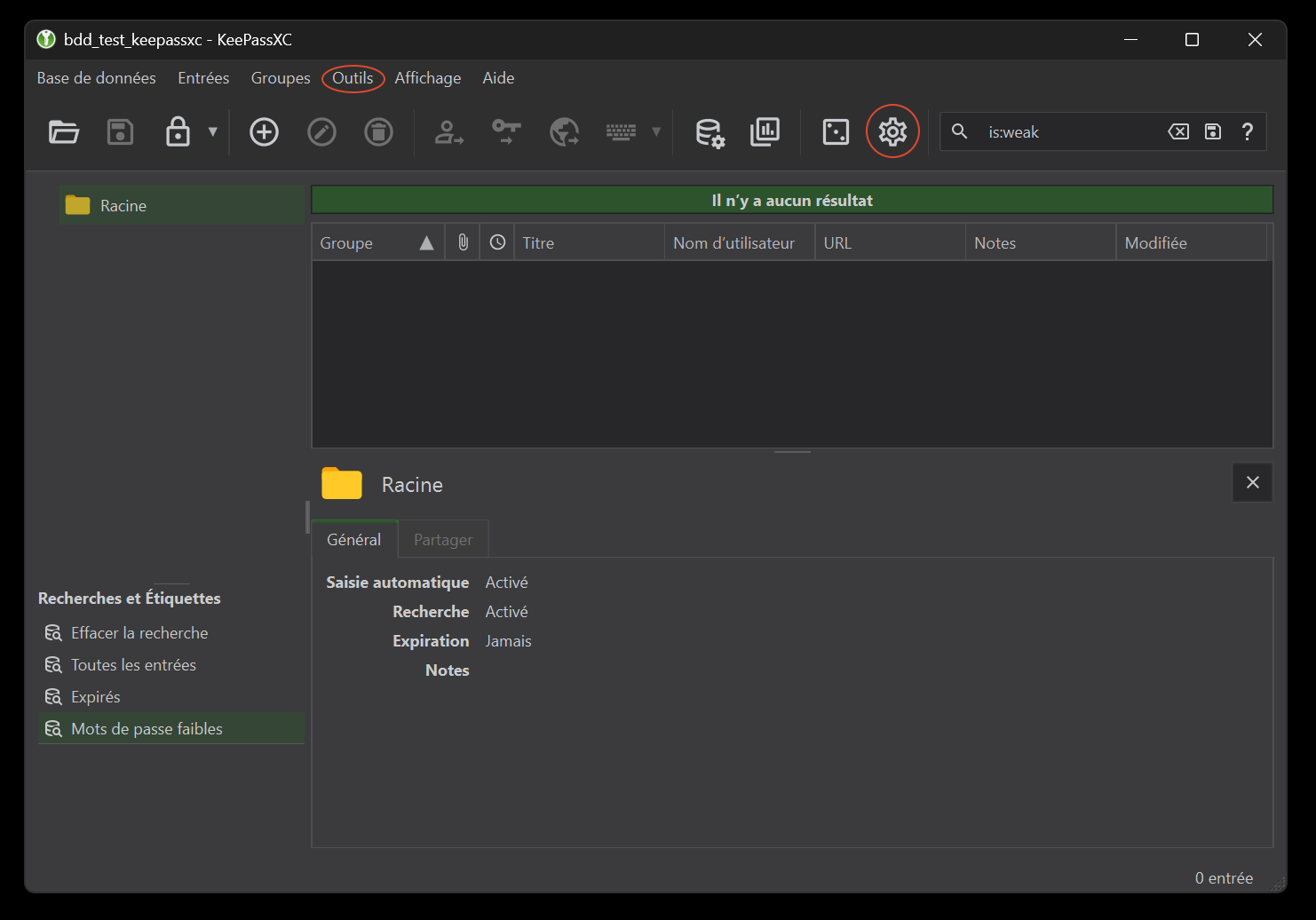

Avant de se lancer dans la création de mes premiers mots de passe, faites un tour au niveau des paramètres de l’application. Pour cela il suffit de cliquer sur la roue crantée, ou alors de cliquer sur l’onglet “Outils” puis sur “Paramètres” (figure 5).

Libre à vous de modifier ces paramètres suivant vos préférences, mais je vous conseille au minimum les paramètres suivants afin d’améliorer votre interface et vos interactions. À savoir que ces options peuvent légèrement différer entre les versions (en lien avec les OSs), notamment entre Windows et Linux.

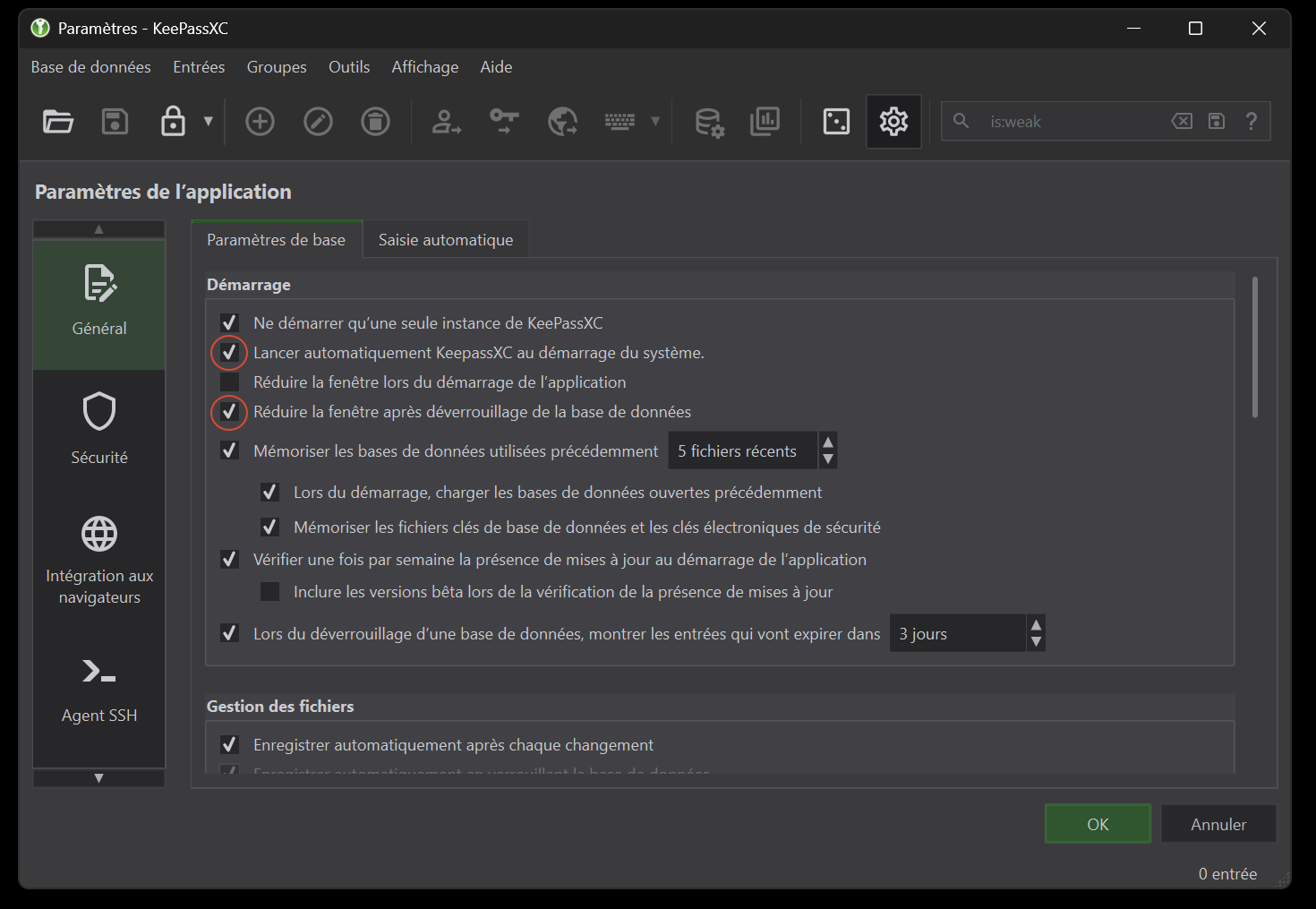

Dans l’onglet “Général”, section “Démarrage” (figure 6) :

- cochez si cela n’est pas déjà fait “Lancer automatiquement KeePassXC au démarrage du système. À chaque lancement de votre système, le logiciel se lancera automatiquement et vous demandera votre mot de passe”maître” pour déverrouiller votre base de données,

- cochez l’onglet “Réduire la fenêtre après déverrouillage de la base de données”. Si on couple votre utilisation avec l’option précédente, le déverrouillage de votre base de données n’implique pas que vous ayez besoin toute de suite d’utiliser un mot de passe. Par conséquent pas besoin que l’application reste en avant sur votre bureau.

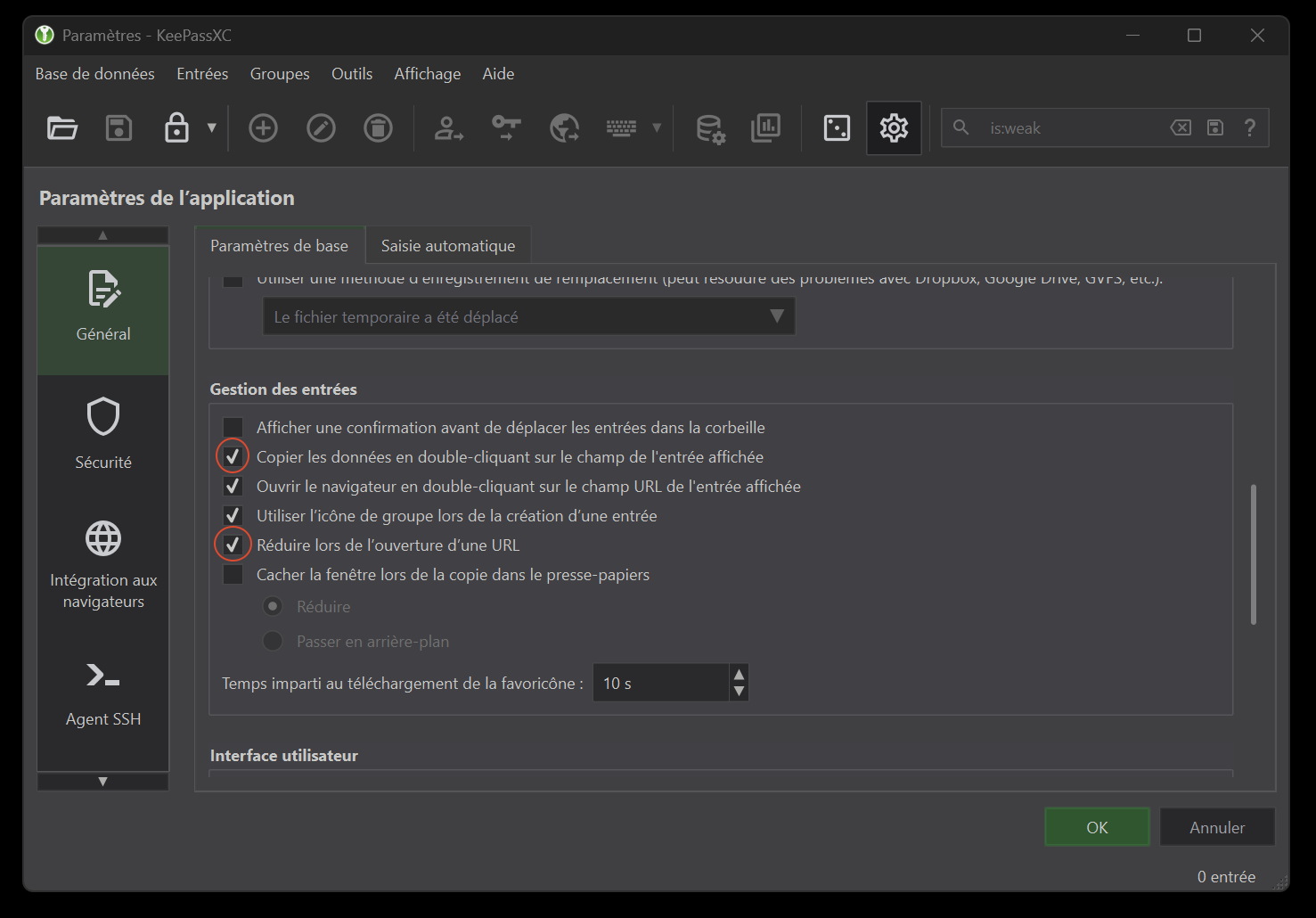

Dans l’onglet “Général”, section “Gestion des entrées” (figure 7) :

- cochez “Copier les données en double-cliquant sur le champ de l’entrée affichée”

- cochez “Réduire lors de l’ouverture d’une URL”

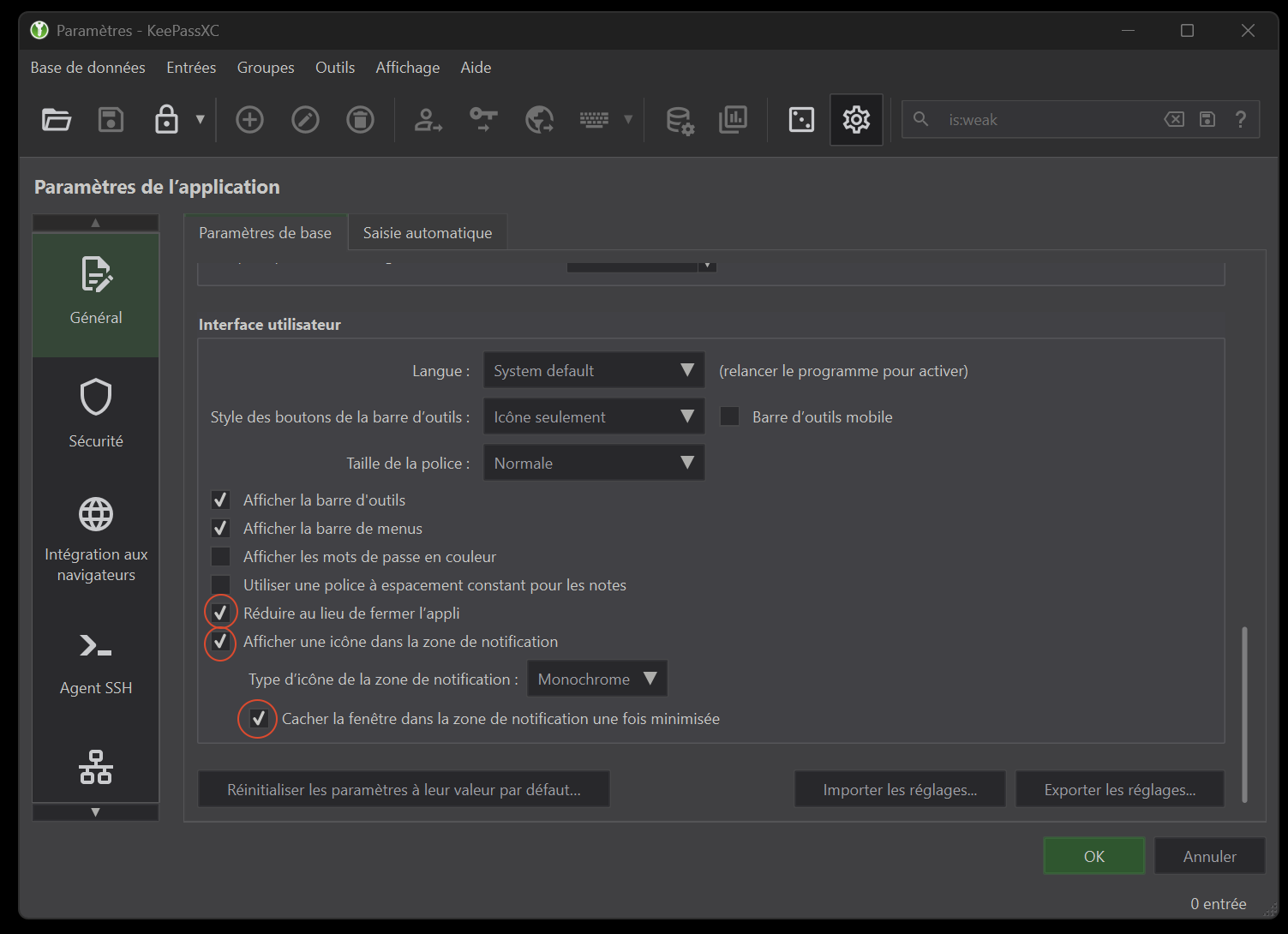

Dans l’onglet “Général”, section “Interface utilisateur” (figure 8) :

- cochez “Réduire au lieu de fermer l’appli”

- cochez “Afficher une icône dans la zone de notification”

- cochez “Cacher la fenêtre dans la zone de notification une fois minimisée”

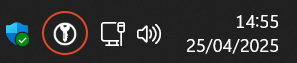

Avec ces paramètres, quand vous fermez ou minimisez la fenêtre de l’application, cette dernière vient de placer dans votre zone de notification (elle peut être dans la zone cachée la première fois, figure 9) au lieu de fermer définitivement l’application (pour faire cela, il faut cliquer sur l’onglet “Base de données”, puis “Fermer” tout en bas). Quand votre application est dans cette zone, il vous suffit de double cliquer dessus pour l’ouvrir.

2 - Tour d’horizon de l’application

2.1 - Interface de l’application

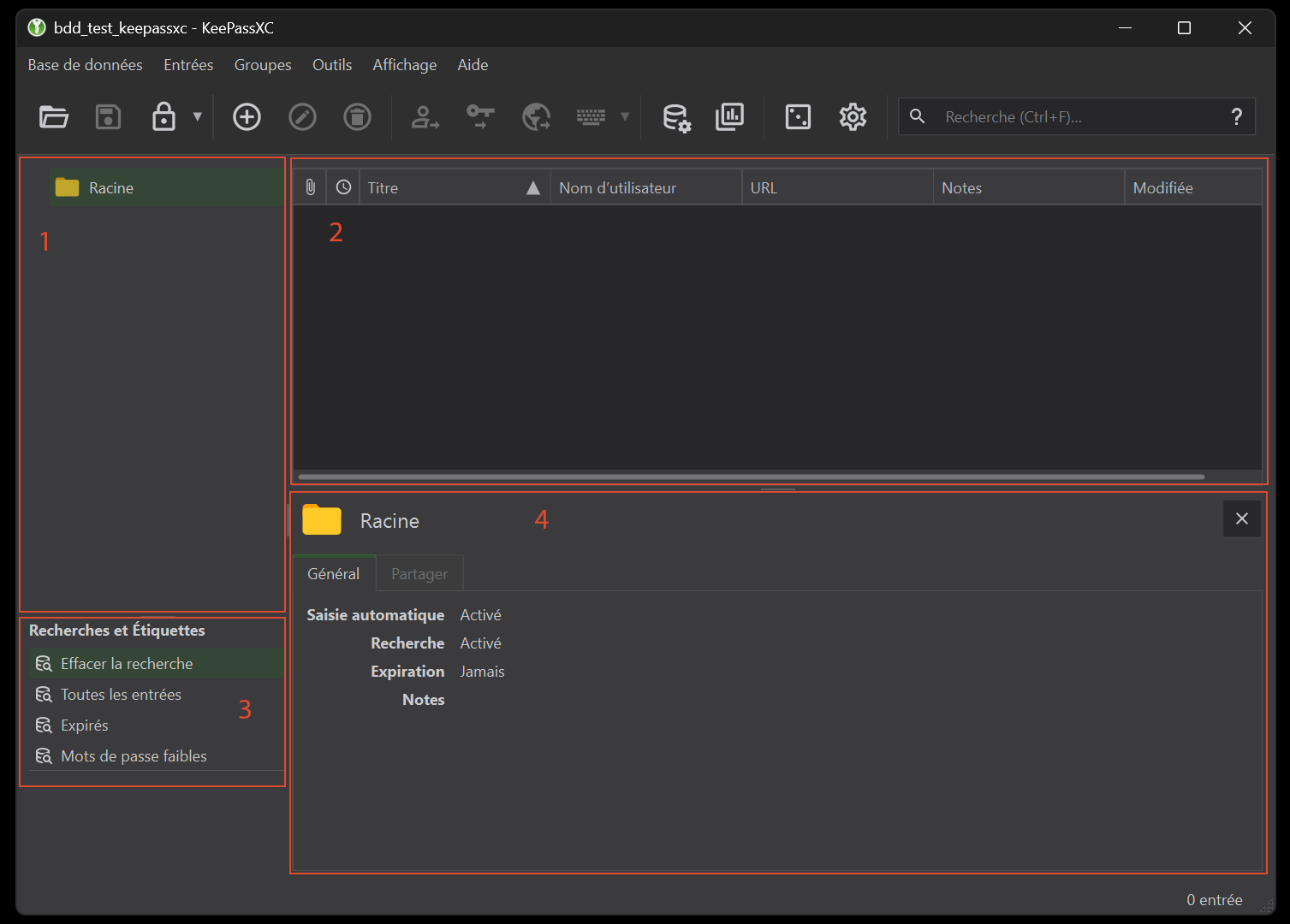

L’interface de votre base de données est divisée en 4 parties (figure 10).

La première partie regroupe la liste de vos mots de passe. Vous pouvez les organiser en groupe et même sous-groupe (ici par défaut un groupe nommé “Racine” a été créé) et vous pouvez même changer les icônes des éléments.

La seconde partie regroupe la liste des entrées présente dans vos groupes et de manière générale dans votre base de données. Comme précédent vous pouvez modifier la visualisation de ces dernières, notamment en modifiant les icônes associées.

La troisième partie contient des raccourcis vers groupes dynamiques ou tags que vous avez créés. Ces dernières ressources sont des paramètres que vous pouvez associer à des entrées et/ou groupes et qui permettent d’avoir des accès simplifiés, un peu comme des raccourcis. Un détail intéressant est que cette partie regroupe aussi des onglets permettant de diagnostiquer l’état de certains de vos mots de passe, notamment en faisant des recherches sur les mots de passe expirés ou encore de faibles niveaux de sécurité (par exemple si votre mot de passe est très court en termes de nombre de caractères).

La dernière partie est l’onglet de prévisualisation, qui vous permet de vous un résumé par exemple du contenu des entrées.

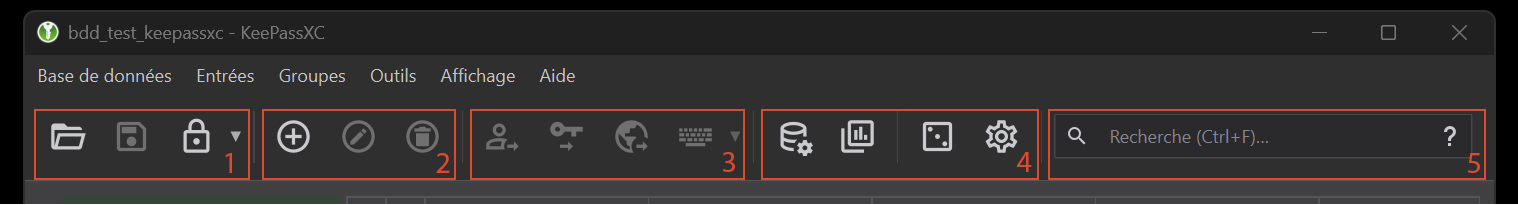

Concernant la barre d’outils, elle se divise en 5 parties (figure 11).

La partie 1 comporte des onglets pour ouvrir une base de données, sauvegarder la base active ou encore la verrouiller.

La partie 2 permet de créer des entrées ou les modifier (ajout et/ou suppression).

La partie 3 permet d’utiliser des raccourcis pour copier certains éléments des entrées sélectionnées.

La partie 4 permet d’avoir accès aux paramètres et rapports en lien avec la base de données, mais aussi au générateur de mots de passe.

La dernière partie permet d’avoir accès à une barre de recherche.

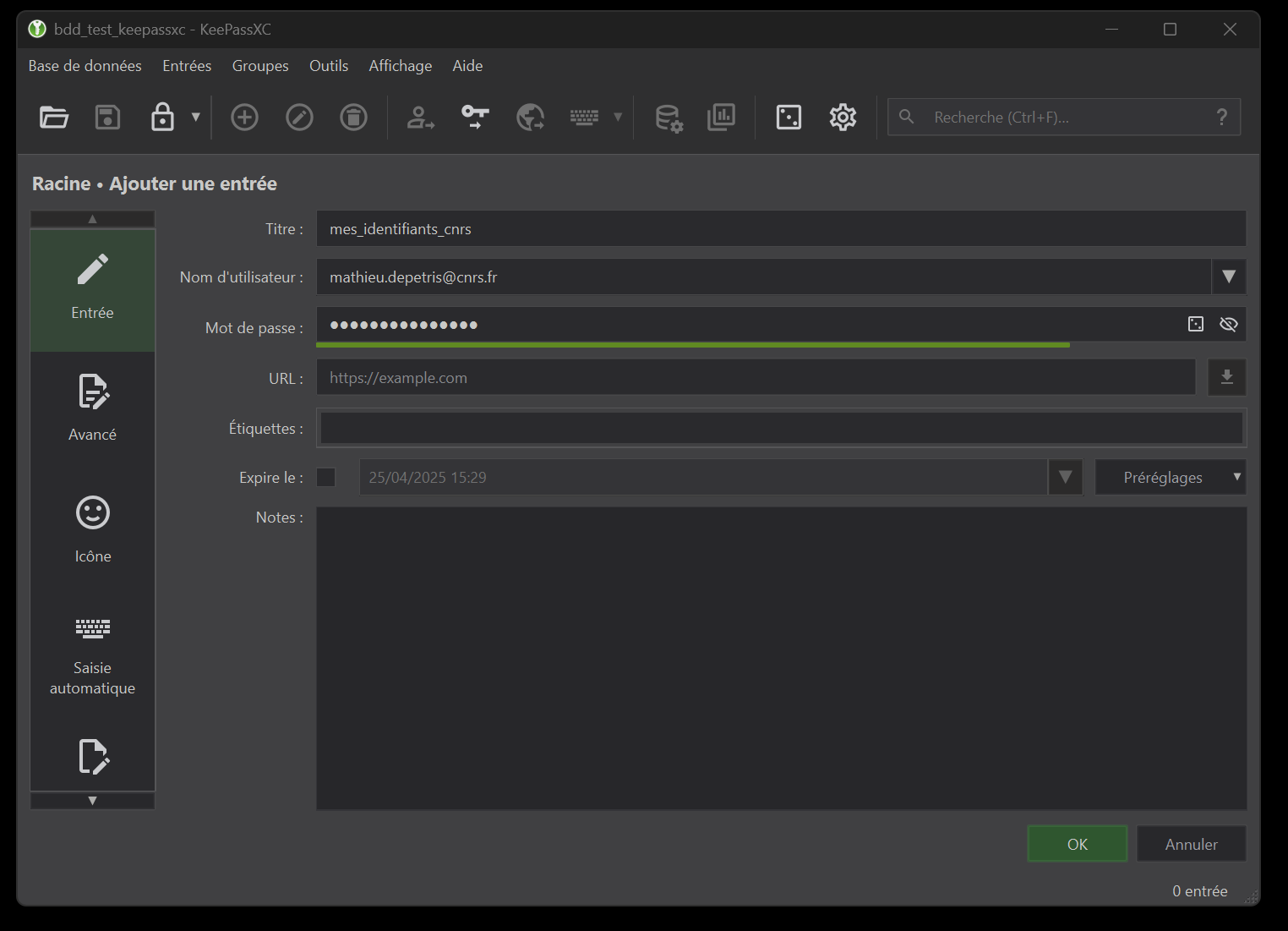

2.2 - Création d’une entrée

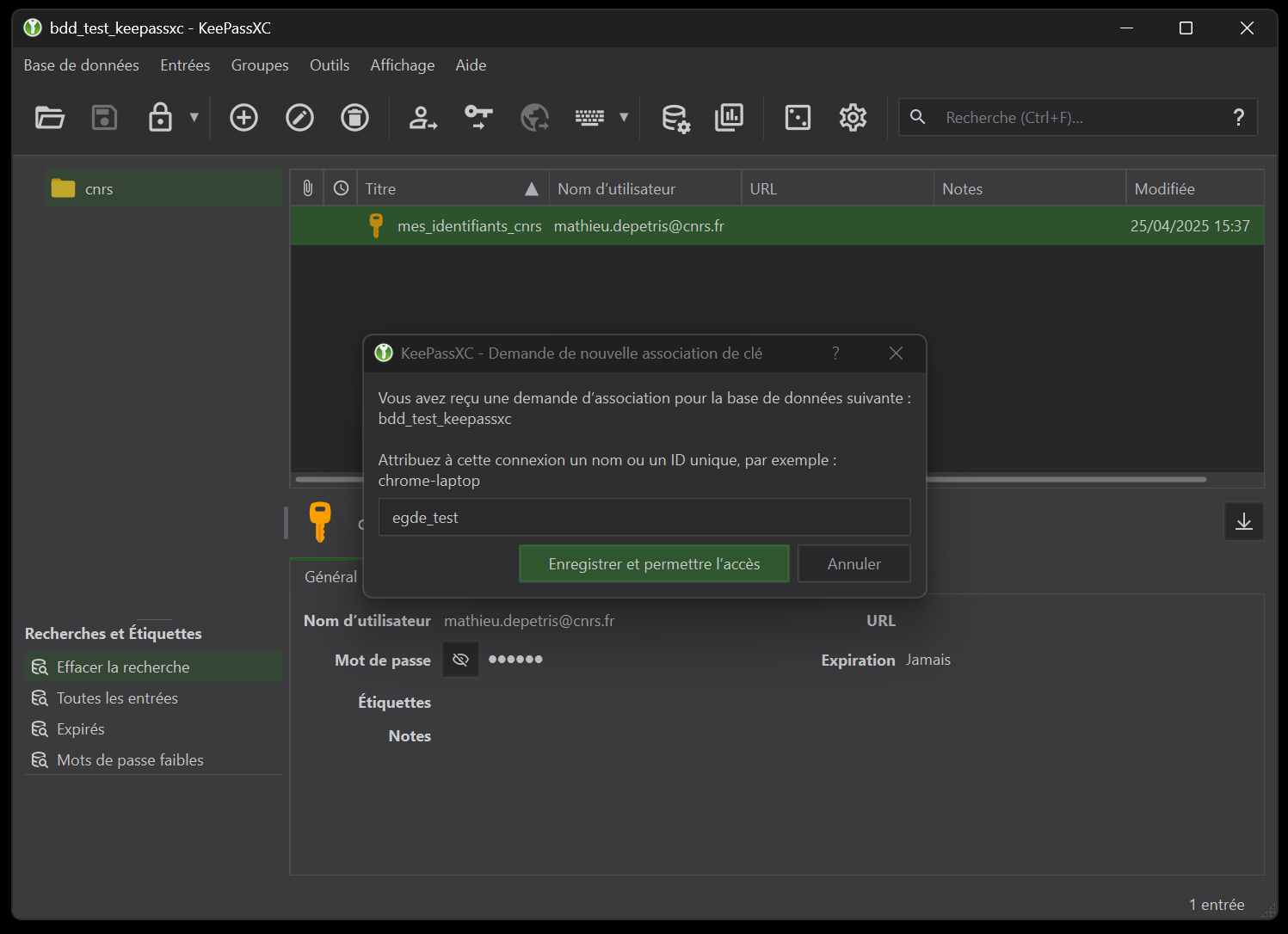

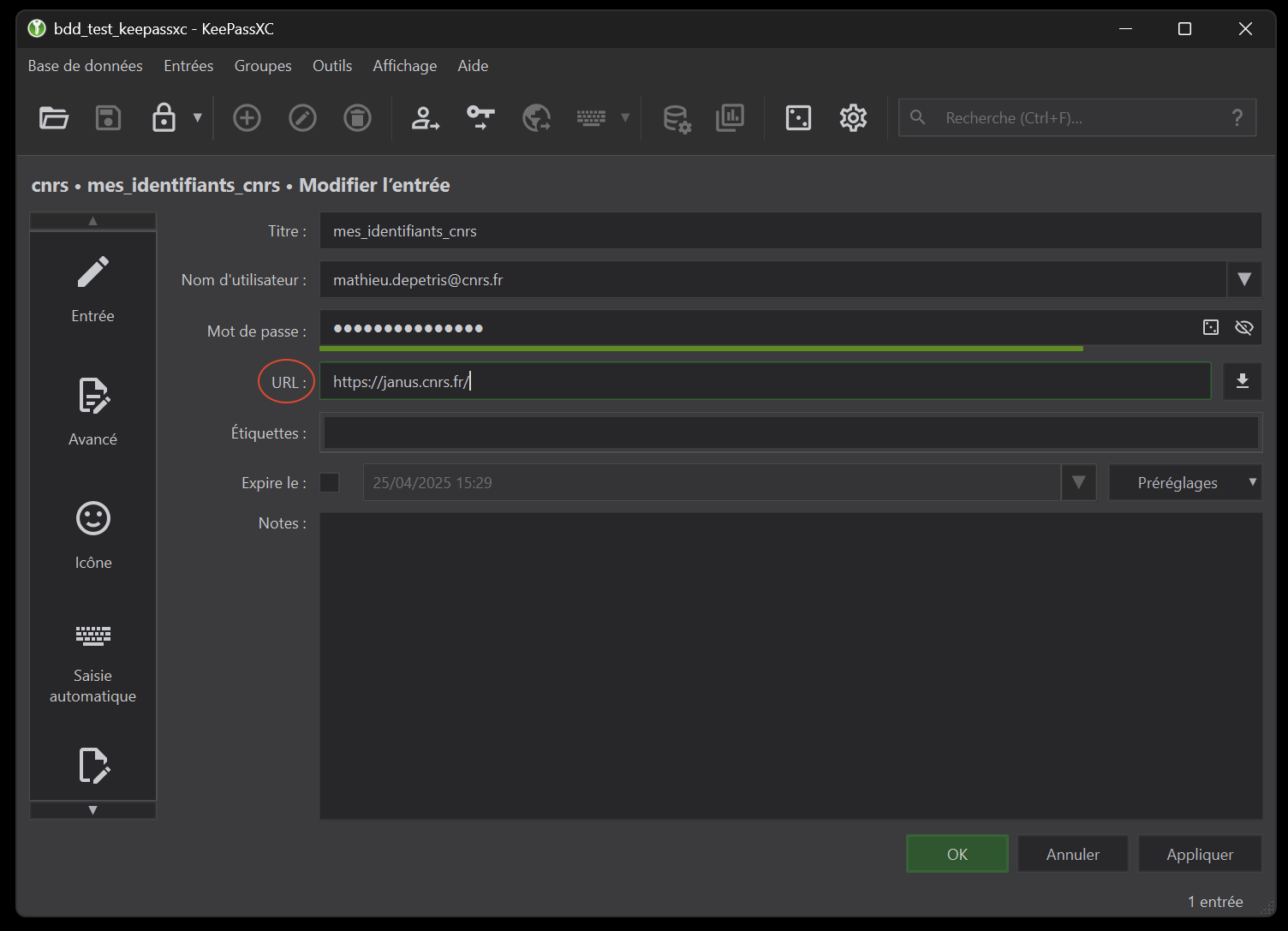

Pour créer une nouvelle entrée, il suffit de cliquer sur l’icône + dans la section 2 de la barre d’outils. Par défaut nous étions dans le groupe “Racine”, par conséquent cette entrée sera localisée dans ce groupe. Ici, nous allons faire un exemple avec des identifiants de mon compte CNRS. Ici le minimum à renseigner pour créer une entrée est le “Titre”, le “Nom d’utilisateur” et le “mot de passe” (figure 12). On laisse vide pour le moment le champ “URL” que nous utiliserons plus tard pour le remplissage automatique des champs via le navigateur. Notez que vous avez beaucoup d’autres options, comme par exemple le menu “Icône” sur le côté ou encore le champ “Notes” qui vous permet d’ajouter des commentaires ou indications à votre entrée. Par ailleurs vous constatez que par défaut le mot de passe est masqué. Cela est très pratique, car l’utilisation de ces mots de passe par la suite, ne nécessite pas d’avoir la visibilité de ce dernier (utile notamment si vous sommes dans des lieux publics).

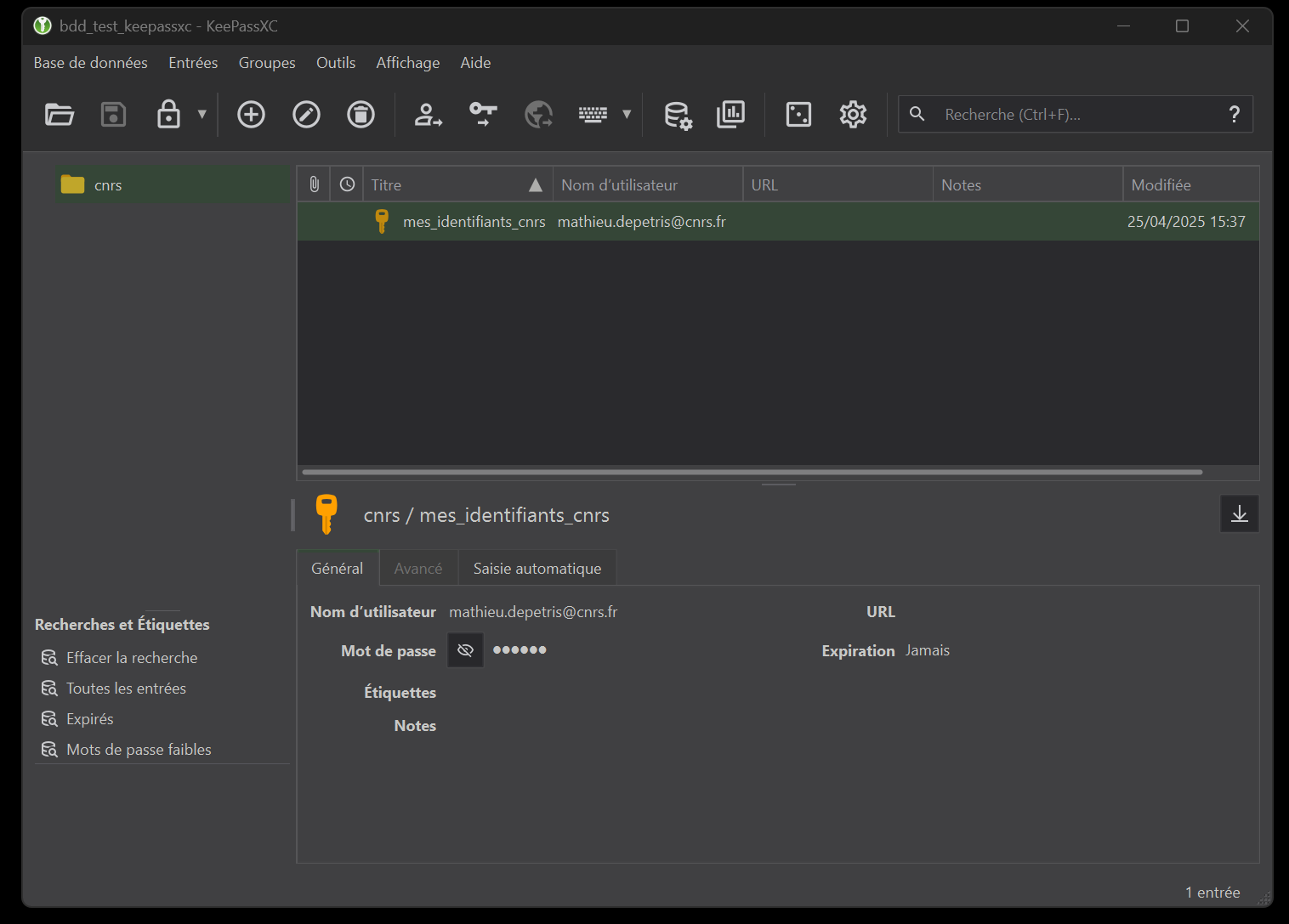

Une fois l’action validée, on retrouve bien l’entrée dans notre base de données (figure 13). Pour améliorer la lisibilité de mon interface, j’ai même changé le nom du groupe “Racine” par “cnrs”.

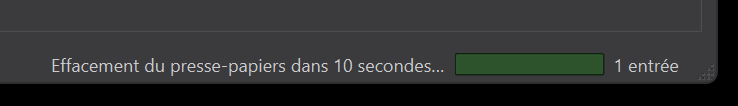

Maintenant si je veux copier une partie de mon entrée, par exemple le nom d’utilisateur ou encore le mot de passe, il me suffit d’utiliser les boutons de la section 3 de la barre d’outils. Il est a noté que dans le cas de la copie d’un mot de passe (le bouton avec la clé), vous disposez d’un temps limité pour utiliser ce dernier avec qu’il soit supprimé de votre “mémoire pour copie” (= presse-papiers, figure 14). Vous pouvez configurer ce temps dans le menu “Paramètres”, au niveau de l’onglet “Sécurité”, section “Délais d’attente” et l’option “Effacer le presse-papiers après”.

4 - Sychronisation entre plusieurs appareils

Pour cette dernière partie, nous allons configurer notre base de données afin qu’elle puisse se synchroniser entre plusieurs appareils. Cette partie est légèrement plus technique donc il est important de ne pas se décourager et pour faire simple de “ne pas lâcher la rampe”. N’oubliez pas qu’en cas de besoin vous pouvez revenir vers moi.

Ici pour l’exemple nous allons configurer deux configurations qui rempliront surement la plupart de vos cas d’usages et besoins :

- une synchronisation entre un ordinateur et un smartphone,

- une synchronisation entre deux ordinateurs.

Par ailleurs, vous constaterez que les exemples ci-dessous ont été réalisés sous système d’exploitation Windows pour les ordinateurs et Android pour le smartphone. Quand cela a été identifié, des alternatives aux autres OS seront recensées, mais sans garantie d’avoir été testé jusqu’au bout de l’objectif de la procédure.

4.1 - Le logiciel Syncthing

La première étape est d’installer un logiciel sur nos appareils qui vont nous permettre d’effectuer nos synchronisations. Pour cela nous utiliserons Syncthing qui est un logiciel libre et gratuit qui synchronise les fichiers entre appareils en temps réel, sans serveur central. Il est privé, sécurisé, crypté et facile à utiliser.

Point important, comme cité précédemment, ce logiciel ne fonctionne pas via un serveur central. Concrètement cela veut dire que lors des processus de synchronisation il est nécessaire que les appareils soient connectés en même temps. Dans le cas de deux ordinateurs, cette condition peut être compliquée à remplir, surtout si on utilise l’un sur notre lieu de travail et le second à la maison pour le télétravail. C’est pourquoi, dans notre configuration c’est notre téléphone sera l’équivalent de notre “serveur central” car dernier aura “plus de change” d’être connecté en même temps que les ordinateurs.

Sur le site officiel de l’application, rendez-vous dans la section “Downloads”. Vous constaterez que vous disposez de plusieurs distributions en fonction de votre système d’exploitation.

À titre indicatif, le processus pour l’installer sur un système Linux est disponible via le lien suivant. Suivez les instructions et lancez les lignes de commandes associées. Vous devriez avoir deux raccourcis vers l’application :

- “Start Syncthing” qui va vous permettre de lancer le logiciel.,

- “Syncthing Web UI” qui va vous amener sur le page de configuration du logiciel (voir la section suivante pour plus de détail).

Pour finir concernant Linux, contrairement à Windows qui lance automatiquement Syncthing lors du démarrage de l’OS, vous allez devoir configurer ce démarrage automatique, si vous le souhaitez, sous Linux (via par exemple le l’exécution du raccourci “Start Syncthing” à chaque démarrage).

4.2 - Installation et configuration du client Syncthing sous Windows

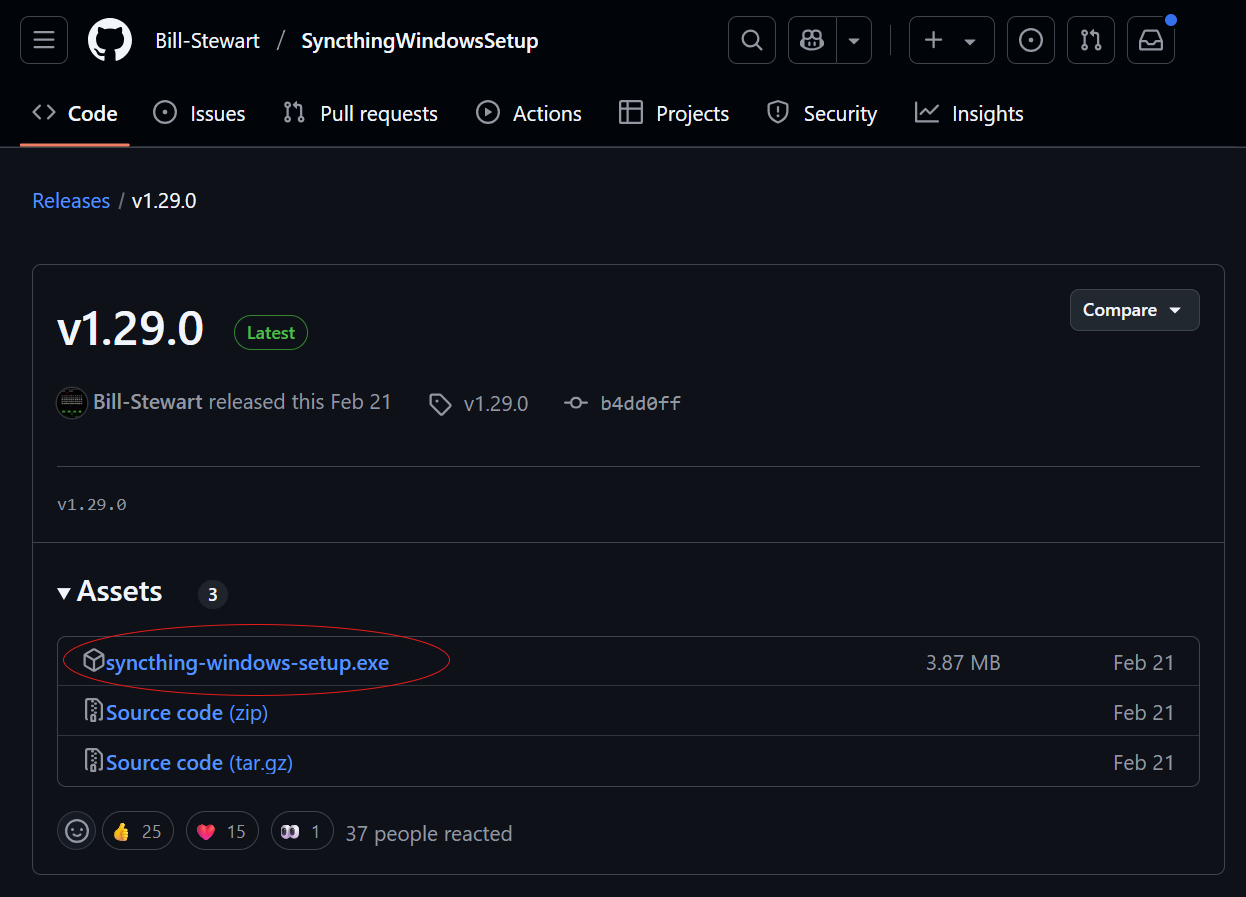

Nous allons commencer par l’installer sur notre ordinateur en sélectionnant l’intégration “Syncthing Windows Setup” qui permet de l’installer sous Windows. Pour faire simple rendez-vous sur ce lien et téléchargez l’exécutable .exe (figure 25, actuellement la dernière version est la 1.29.0).

Lors de l’installation, effectuée si possible avec les droits administrateur, suivez la configuration suivante :

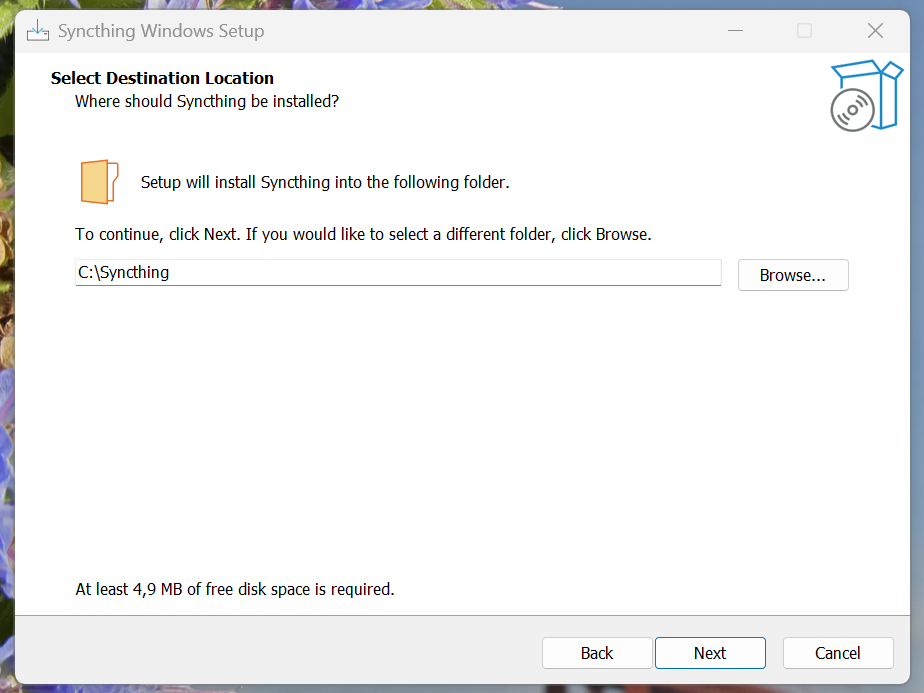

- lorsque que la fenêtre “Select Destination Location” apparait, changer le chemin d’accès par un chemin plus “simple” comme par exemple “C:\Syncthing” (figure 26),

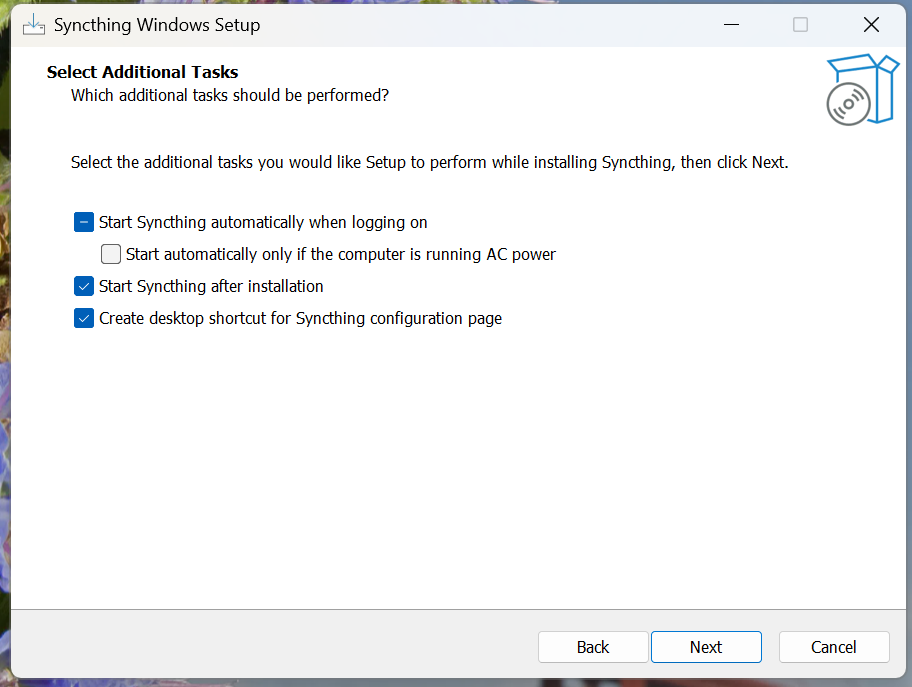

- au niveau de la fenêtre “Select Additional Tasks”, cochez la case “Create desktop shortcut for Syncthing configuration page” en plus des cases déjà cochées (figure 27),

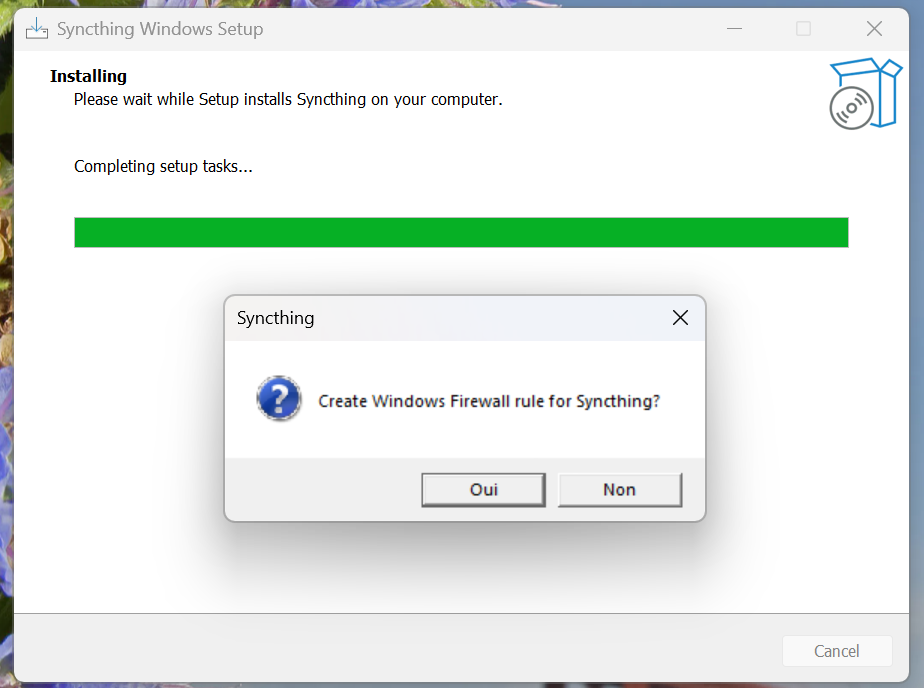

- cliquez sur oui quand on vous demande de créer une règle pour le pare-feu (figure 28),

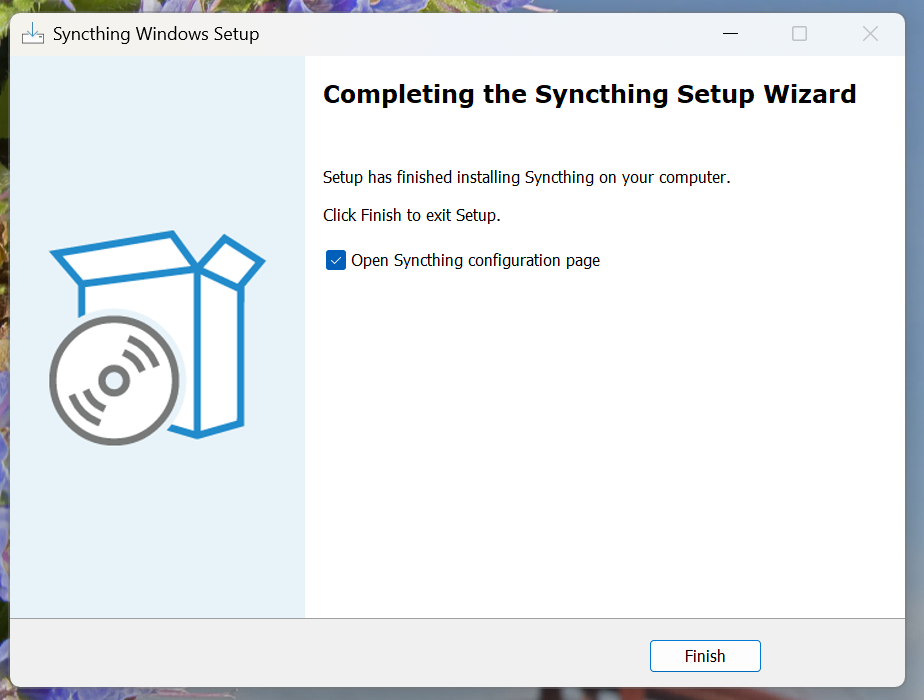

- pour finir, cochez la case “Open Syncthing configuration page” (figure 29).

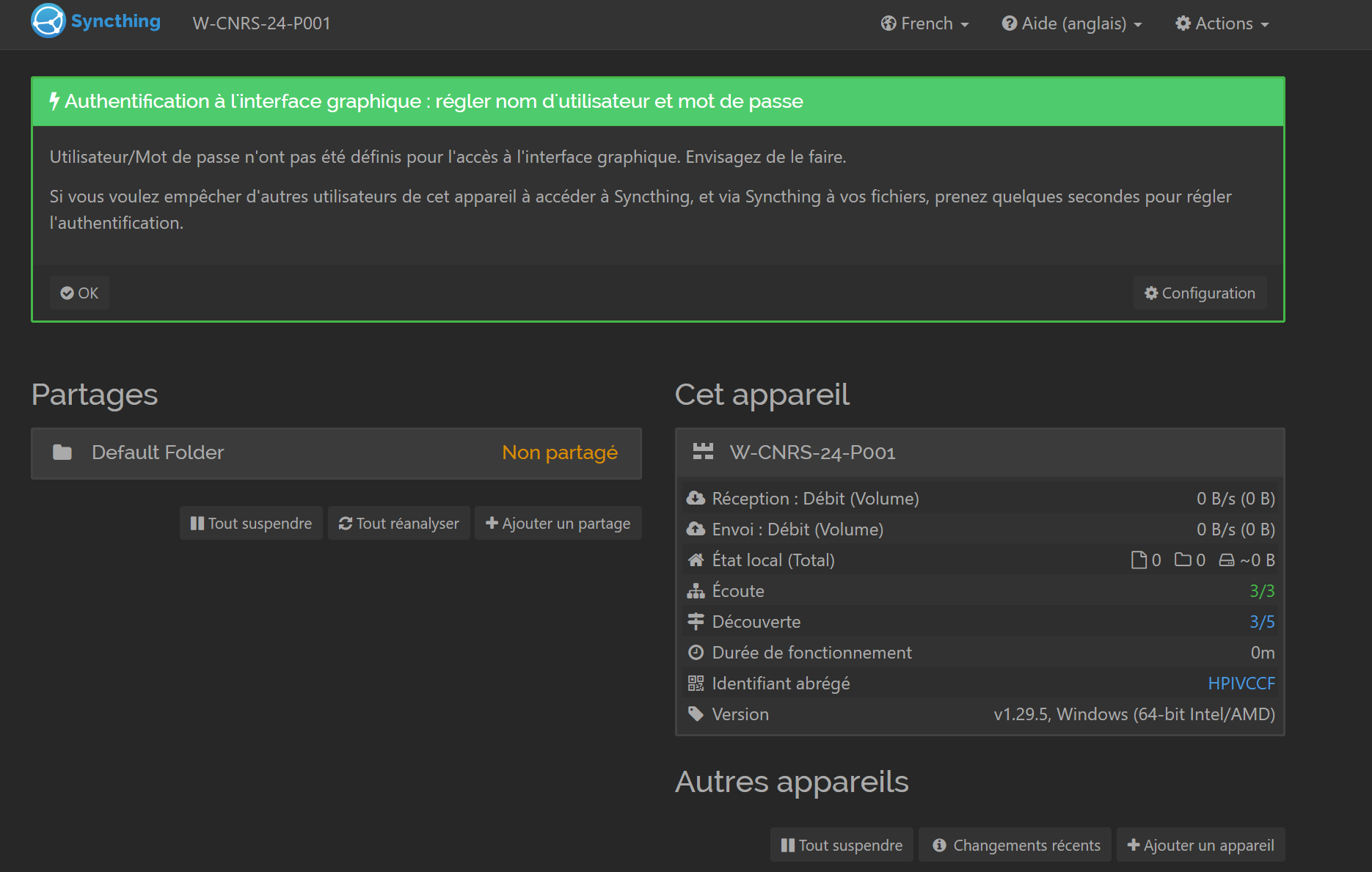

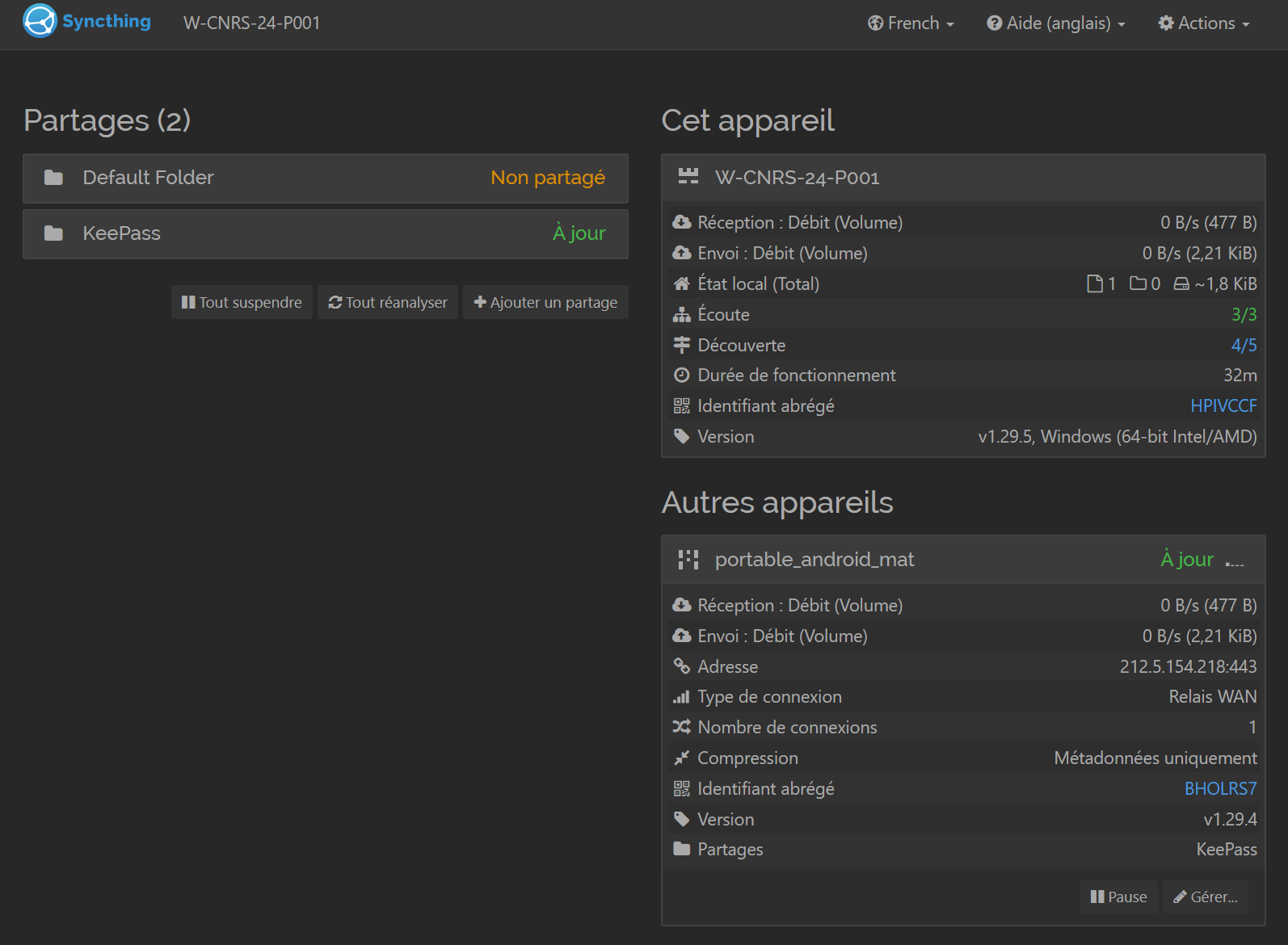

Une fois le logiciel installé, vous devriez voir la fenêtre principale de l’application (figure 30). Vous pouvez y accéder via votre navigateur à l’adresse suivante 127.0.0.1:8384 (si vous n’avez pas touché à ces paramètres lors de l’installation) ou en cliquant sur le raccourci “Syncthing Configuration Page” qui c’est ajouté sur votre bureau. Suivant votre navigateur, ce dernier est susceptible de vous informer que la page que vous souhaitez afficher (127.0.0.1) présente un risque probable de sécurité. Vous pouvez passer outre ce conseil et l’afficher quand même (via par exemple le bouton “Avancé” et quelque chose comme “Poursuivre vers la page”).

Sur cette première page, il est possible que l’application vous conseille d’ajouter un nom d’utilisateur et un mot de passe afin d’accéder à l’interface. D’un point de vue sécuritaire c’est un plus, mais dans un souci d’accessibilité et en partant du principe que votre ordinateur est verrouillé par un mot de passe et que vous ne quittez pas votre poste sans le verrouiller, nous n’allons pas configurer d’accès authentifié.

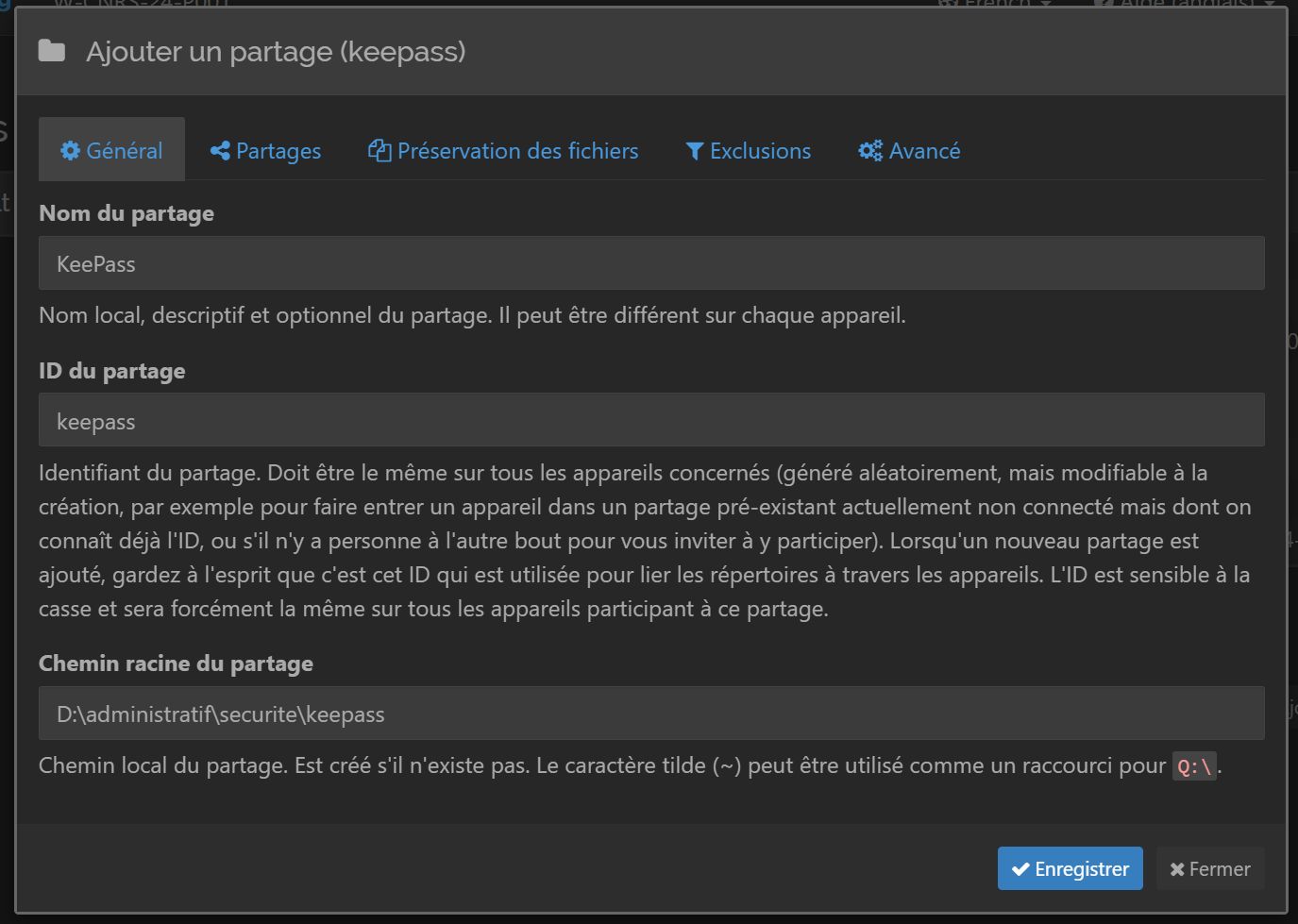

Maintenant que notre logiciel est installé, la prochaine étape est d’ajouter un dossier de partage qui contiendra notre base de données KeePassXC. Pour effectuer cela, il suffit de cliquer sur le bouton “Ajouter un partage” disponible sur l’écran d’accueil. Sur l’écran de configuration (figure 31), nous allons lui donner un nom (il peut être différent entre les appareils), ainsi qu’un identifiant de partage (il doit être IDENTIQUE entre les appareils) et pour finir le chemin d’accès du partage, qui sera ici l’emplacement du dossier ou est stocké ma base de données.

4.3 - Installation et configuration du client Syncthing sous Android

Pour configurer Syncthing sous notre smartphone Android, nous allons récupérer l’application directement depuis le store. Veillez à bien récupéré le bon qui s’appelle “Syncthing-Fork”.

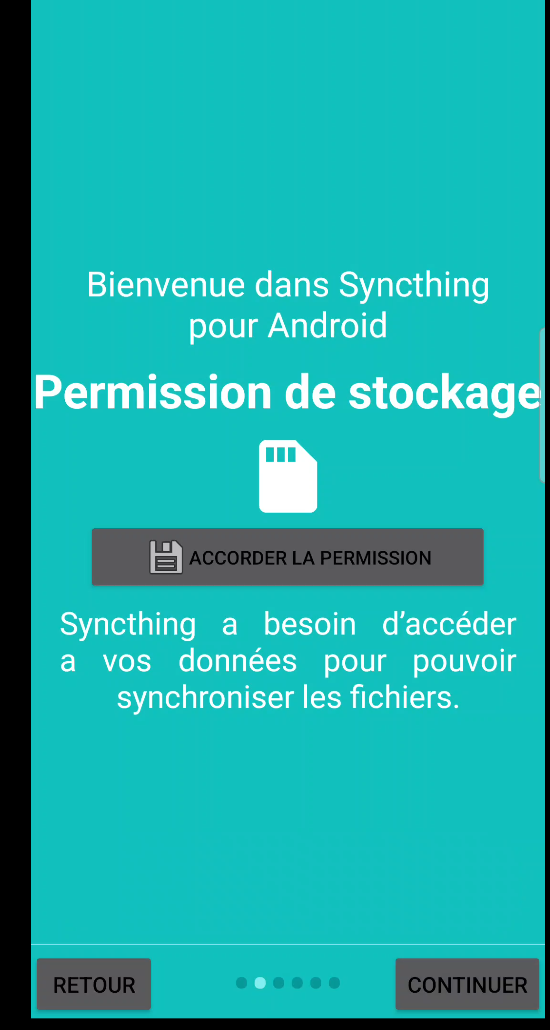

Lors du lancement de l’application, vous devez autoriser l’application à accéder à plusieurs éléments de votre téléphone :

- l’accès au stockage, qui va lui permettre d’avoir un accès à votre base de données stocké en local sur votre téléphone (figure 32)

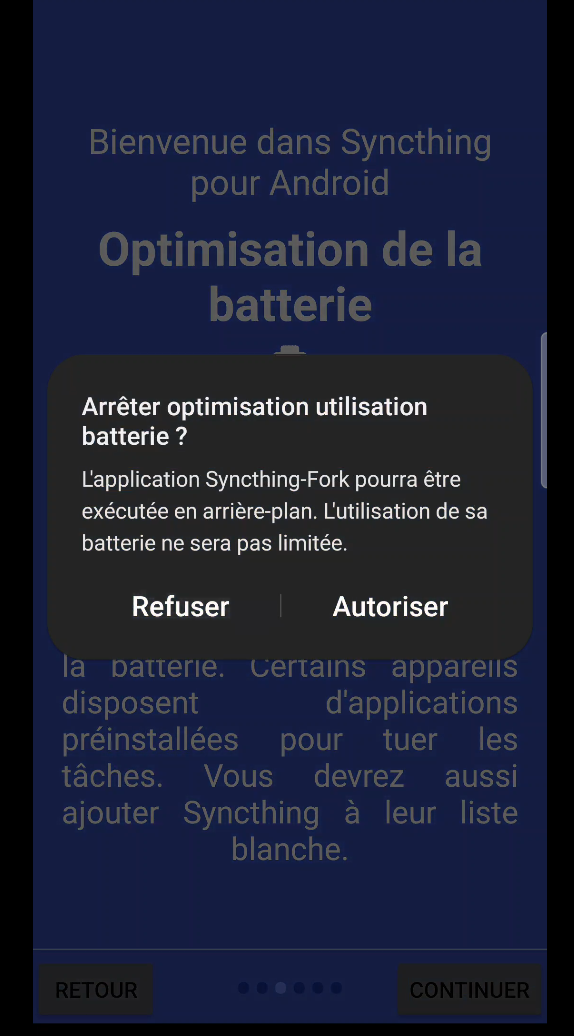

- concernant l’optimisation de la batterie, il est conseillé d’arrêter l’optimisation de la batterie (figure 33). Ici nous avons besoin que notre téléphone ne ferme pas automatiquement l’application, par exemple si elle reste ouverte plus longtemps qu’une application “basique”. Il est à note quand même que théoriquement, la désactivation de l’optimisation de la batterie pourrait avoir des récupércutions sur l’autonomie de cette dernière. Il faut bien sûr prendre cela on considération via d’autres variables, comme les espacements entre les synchronisations ou le type de connexion (via données mobiles ou wifi par exemple) mais pour le moment via mon exemple d’utilisation exigent (synchronisation toujours fonctionnelle via les données mobiles), l’impact selon moi n’est pas une signification sur l’autonomie de ma batterie.

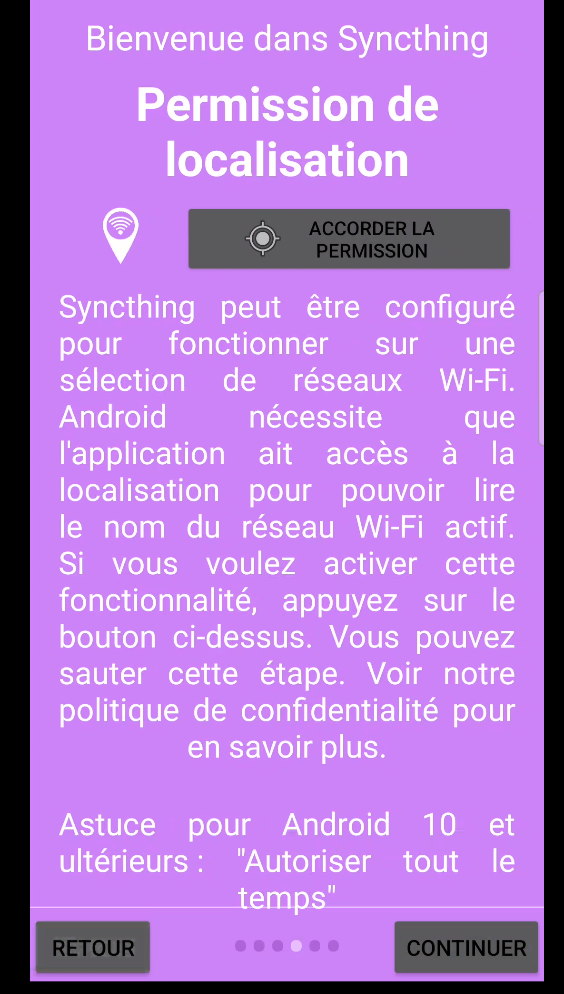

- pour les permissions de localisation, il est aussi conseillé de l’accorder (figure 34). Comme indiqué dans les commentaires, la localisation va servir uniquement pour la sélection des réseaux wifi, si vous désirez effectuer des synchronisations uniquement sur des réseaux wifi prédéfinis (celui de votre domicile par exemple).

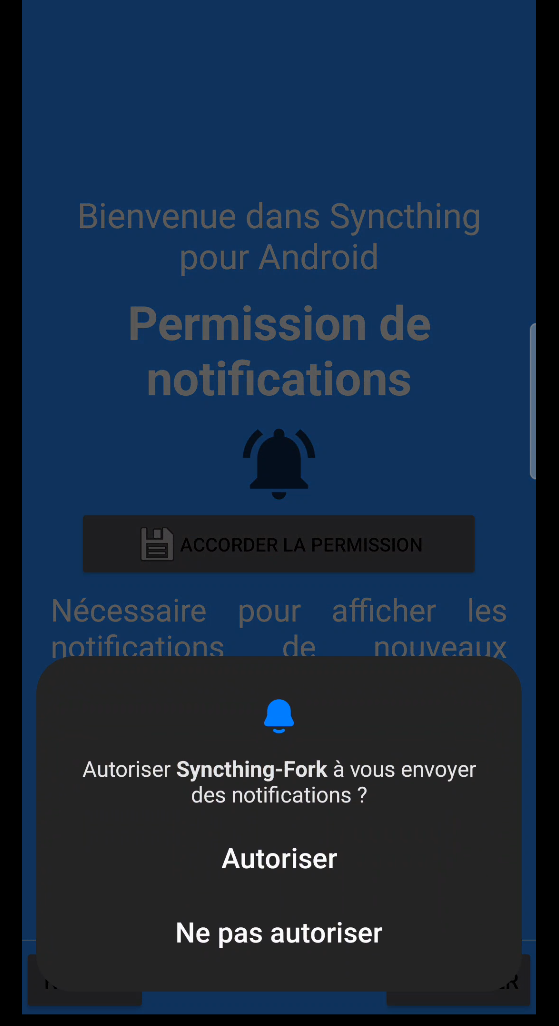

- pour finir, autoriser aussi les notifications de l’application (figure 35) afin que cette dernière puisse vous informer des détails des synchronisations.

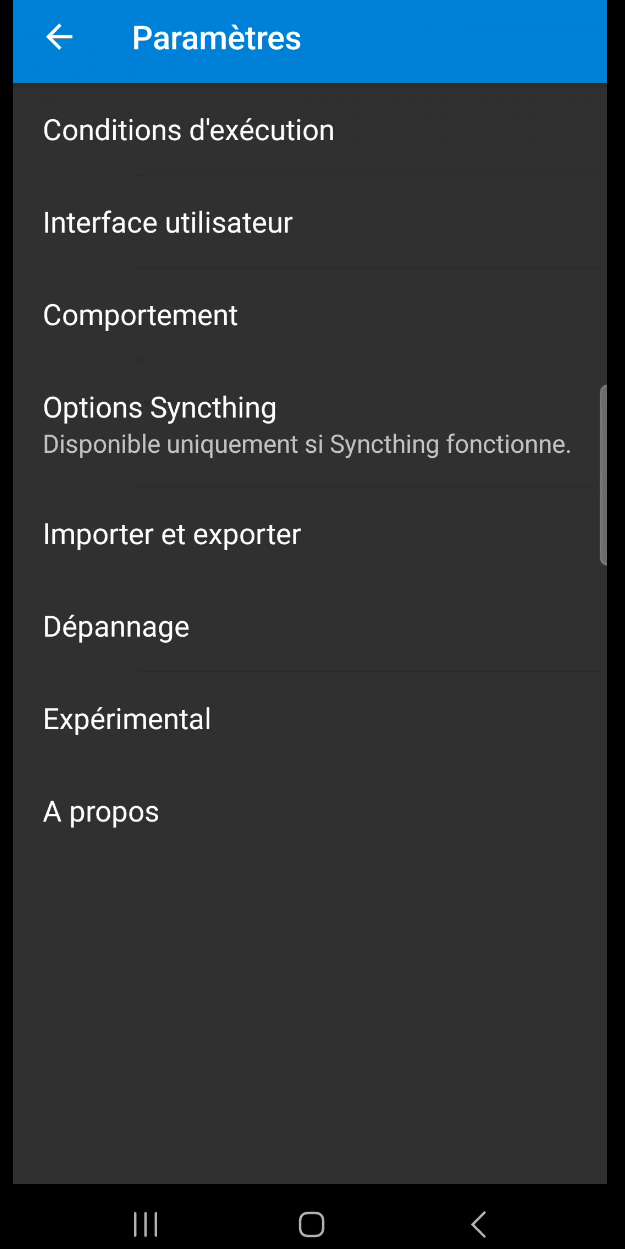

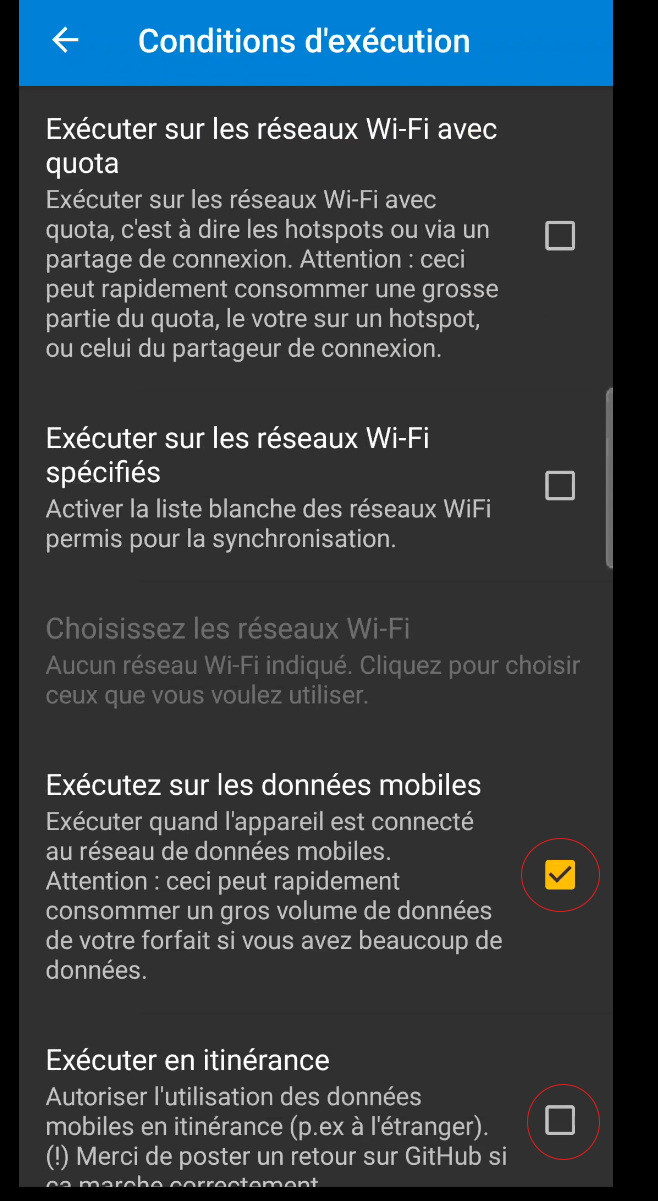

Maintenant que l’application est correctement installée, par défaut les conditions d’exécution des synchronisations sont réglées pour se faire uniquement en wifi. Pour mon utilisation personnelle et afin de tester directement mes processus de synchronisation, j’ai choisi d’activer l’exécuteur des synchronisations depuis les données mobiles (via 4G ou 5G par exemple). Libre a vous de faire cela aussi (avec aussi en mémoire l’impact que cela peut avoir sur la batterie, mais surtout sur votre forfait mobile), mais dans tous les cas je laisse décoché “Ecécuter en itinérance” afin que la synchronisation ne se fasse pas quand je suis pas exemple à l’étranger ou les données mobiles peuvent être décomptées de manière très importante dans mon forfait (le logiciel passera en veille à ce moment-là). Pour configurer cela il vous suffit de vous rendre dans l’onglet “Paramètres” via les 3 barres eu haut à gauche, de cliquer sur “Conditions d’exécution” (figure 36), puis de cocher/décocher les cases correspondantes (figure 37).

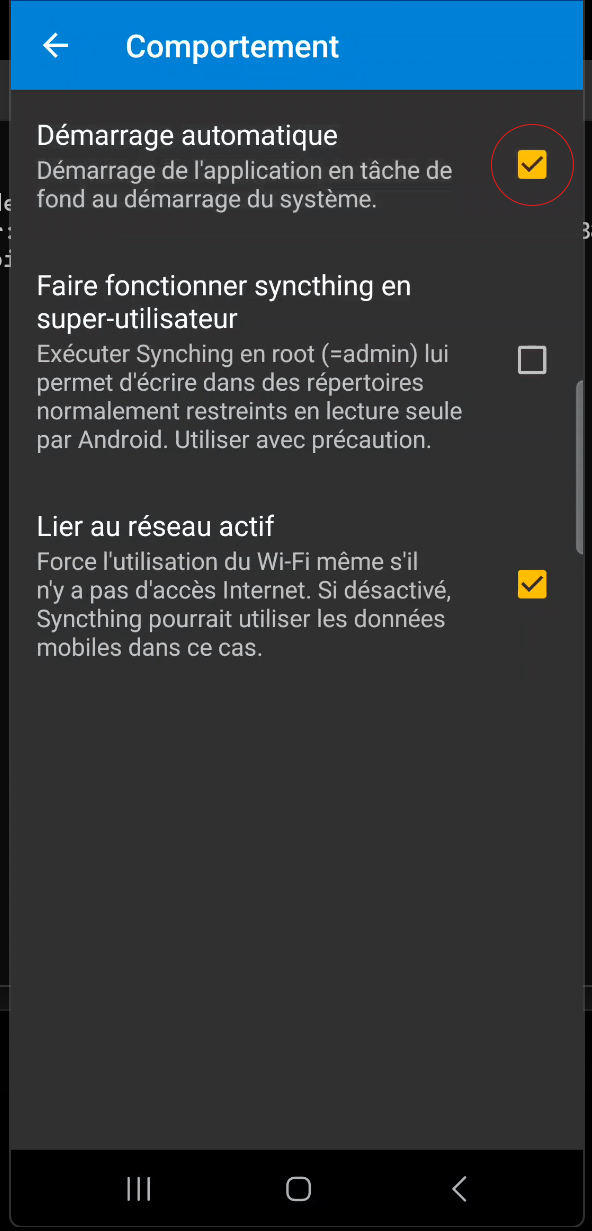

Toujours dans les paramètres de l’application, il serait judicieux de cocher dans la section “Comportement” la case “Démarrage automatique” (figure 38) afin que ce dernier lancement automatique dans les processus de synchronisation dès que le téléphone s’allume.

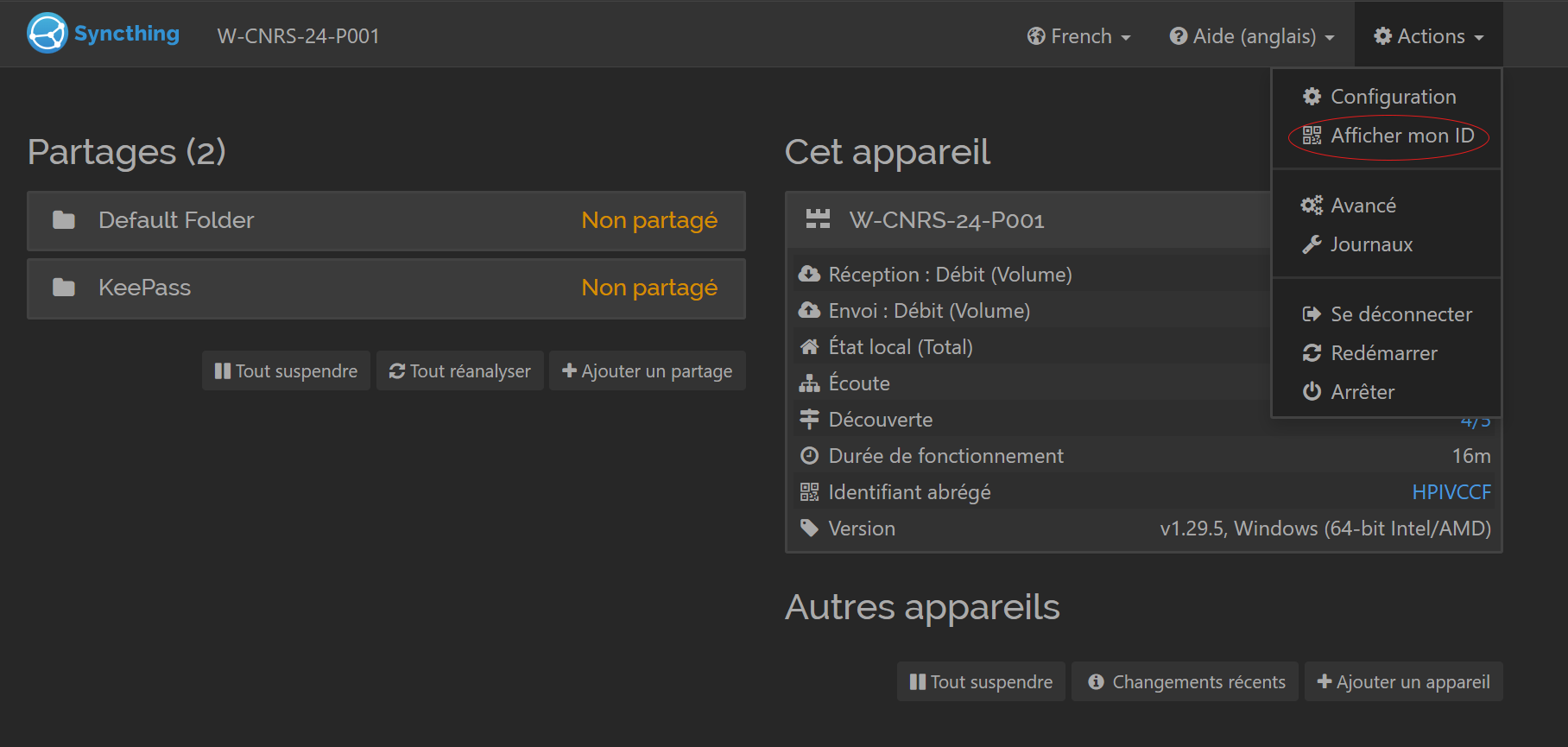

4.4 - Appariement d’un ordinateur avec un téléphone Android

L’application correctement installée et configurée sur notre ordinateur et notre téléphone, il nous reste maintenant à appareiller nos appareils. Pour cela, le plus simple est de passer par des QR codes d’identification. Sur votre ordinateur ou nous avons configuré Syncthing (section 4.2), ouvrir la fenêtre de configuration (adresse 127.0.0.1:8384 par défaut ou raccourci “Syncthing Configuration Page” sur le bureau) et cliquez sur l’onglet “Actions” puis sur “Afficher mon ID” (figure 39).

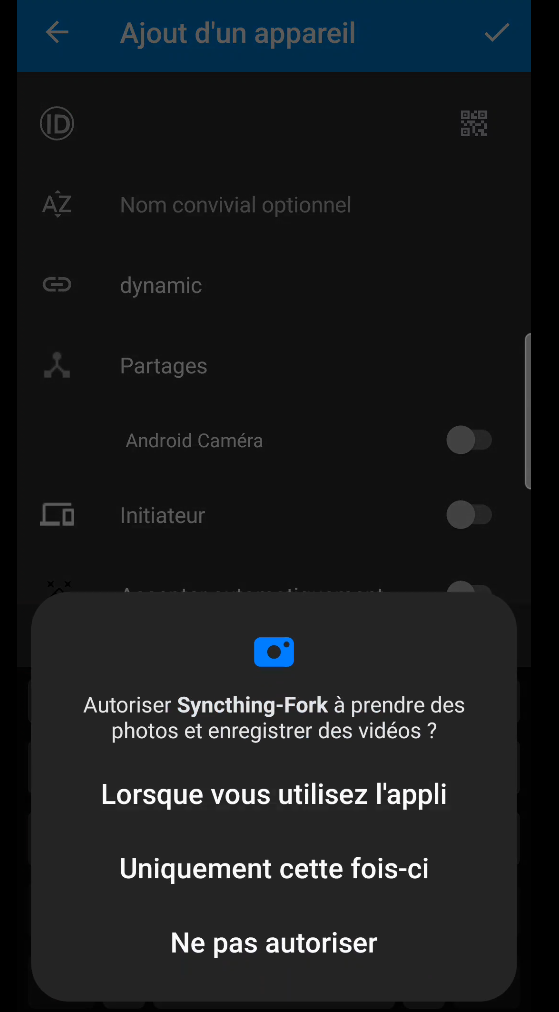

Retourner sur l’application Syncthing sur votre téléphone, cliquez sur l’onglet “APPAREILS” puis sur le bouton en haut à droite avec un + pour ajouter un nouvel appareil. Dans la nouvelle fenêtre, cliquez que l’icône de QR code en haut à droite, et acceptez que l’application accède à votre appareil photo (figure 40).

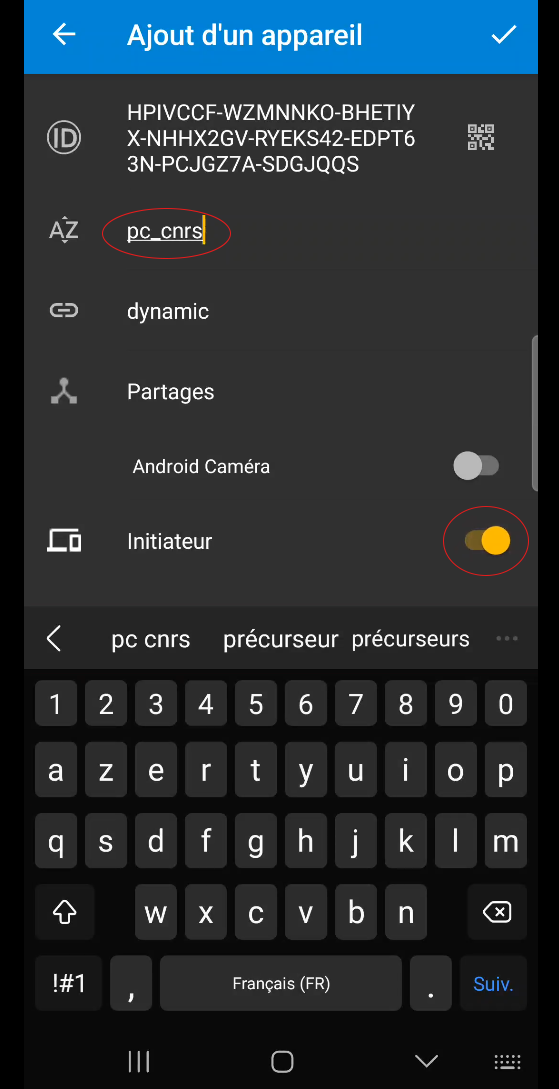

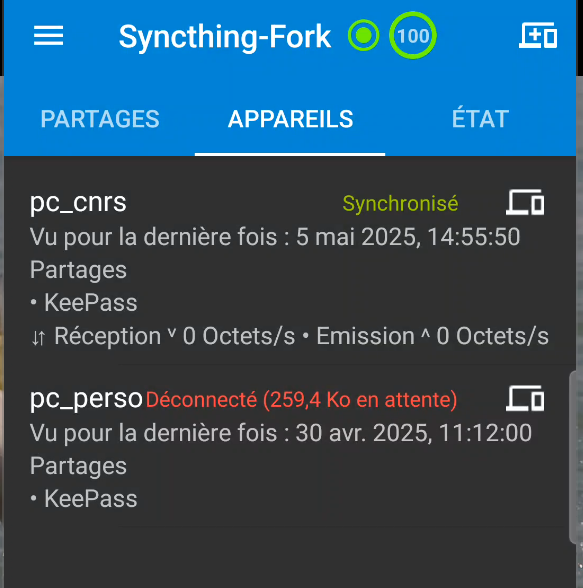

Donner un nom à cet appareil (ici j’ai choisi “pc_cnrs”) et cocher la case “Initiateur” (figure 41).

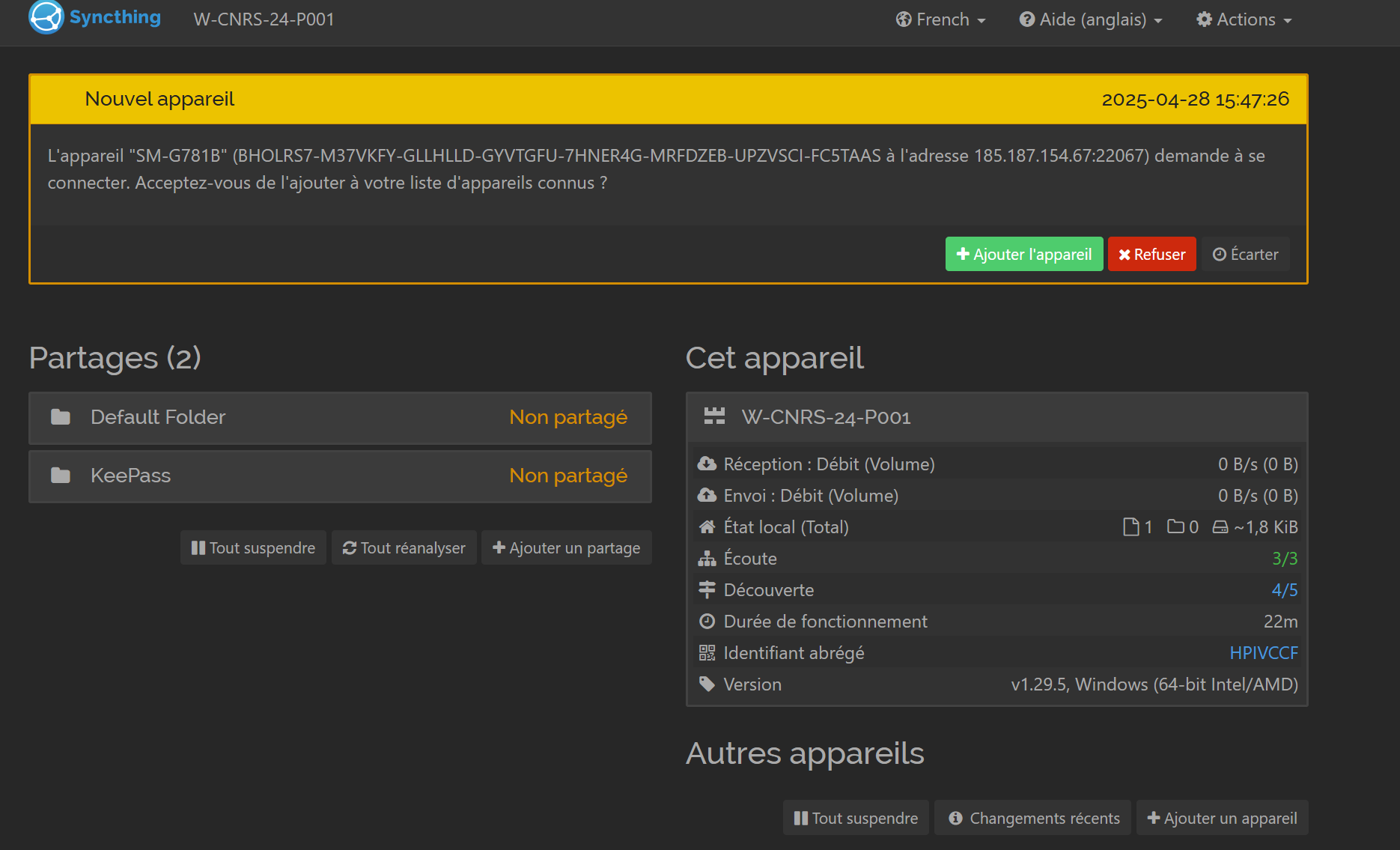

Maintenant vous devriez voir une demande d’ajout sur la page de configuration de votre ordinateur (figure 42).

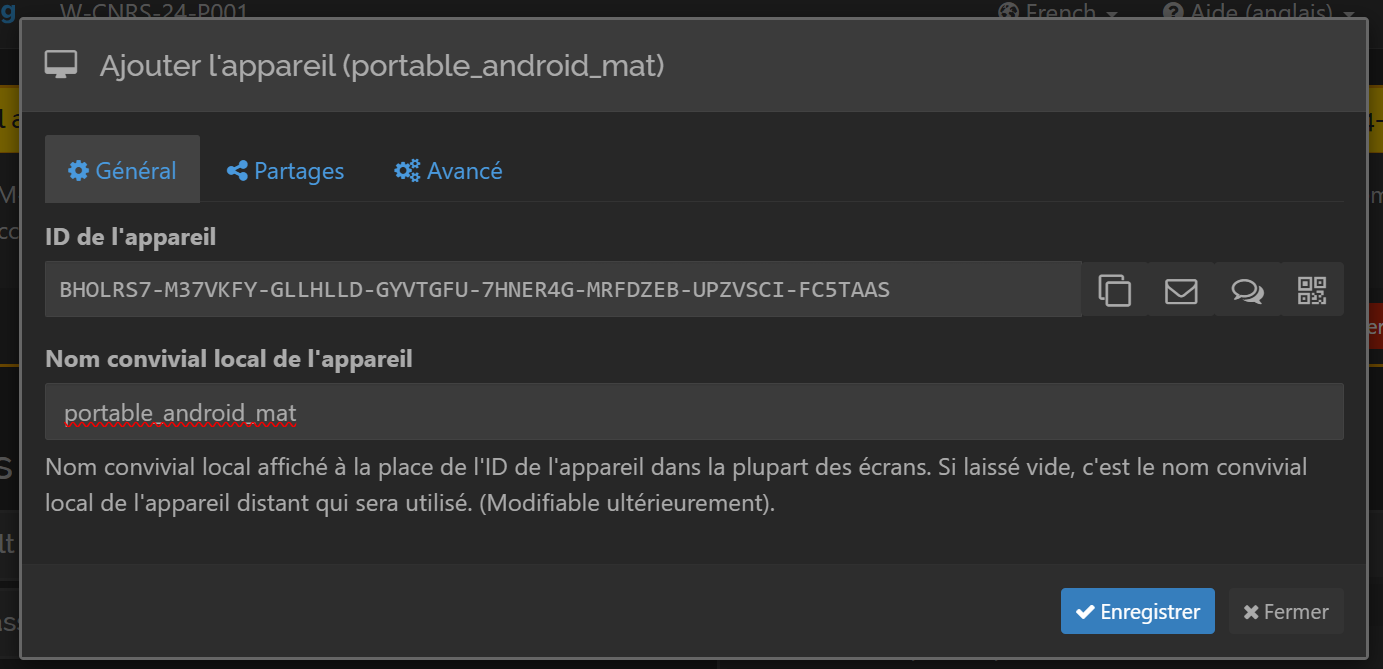

Accepté là en cliquant sur “Ajouter l’appareil”. Dans l’onglet “Général” donnez-lui un nom convivial (pour mon exemple ce sera “portable_android_mat”, figure 43).

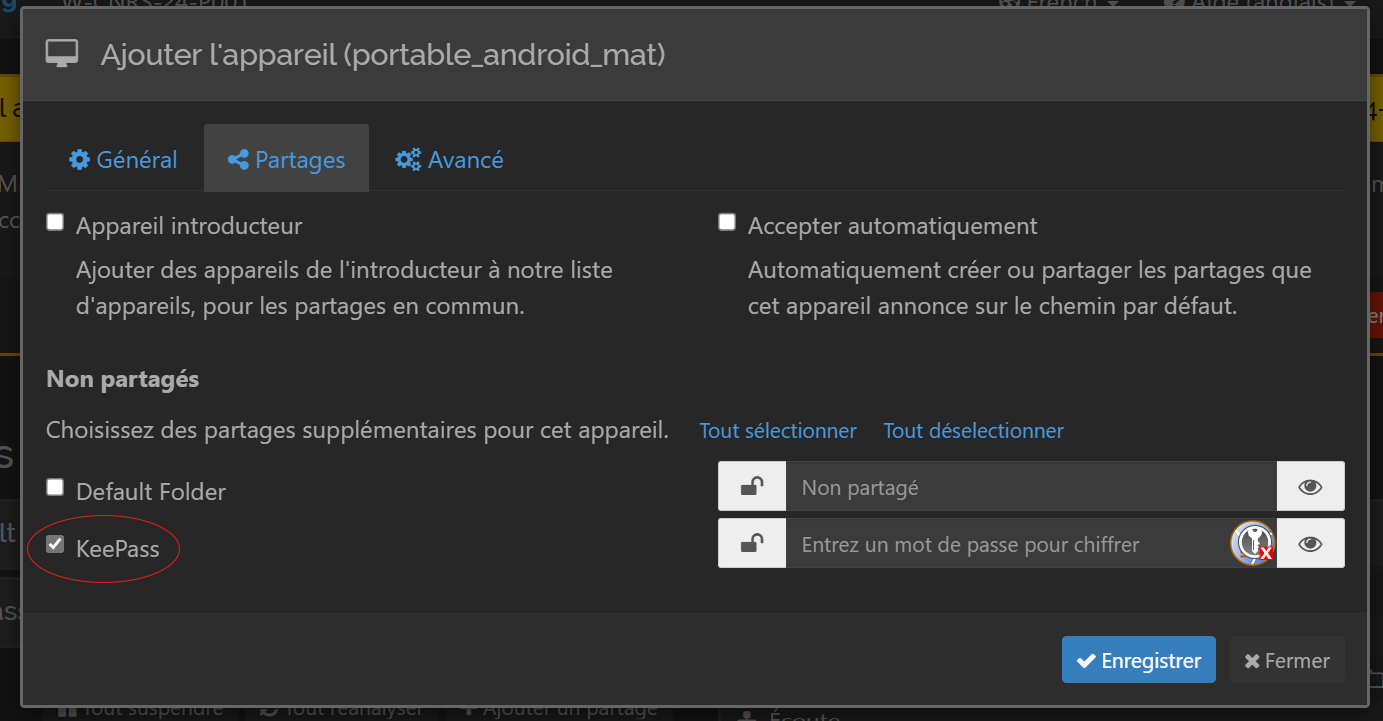

Cliquer ensuite sur l’onglet “Partages” et cocher la case correspondant au dossier partager que nous avons créé précédemment (figure 44).

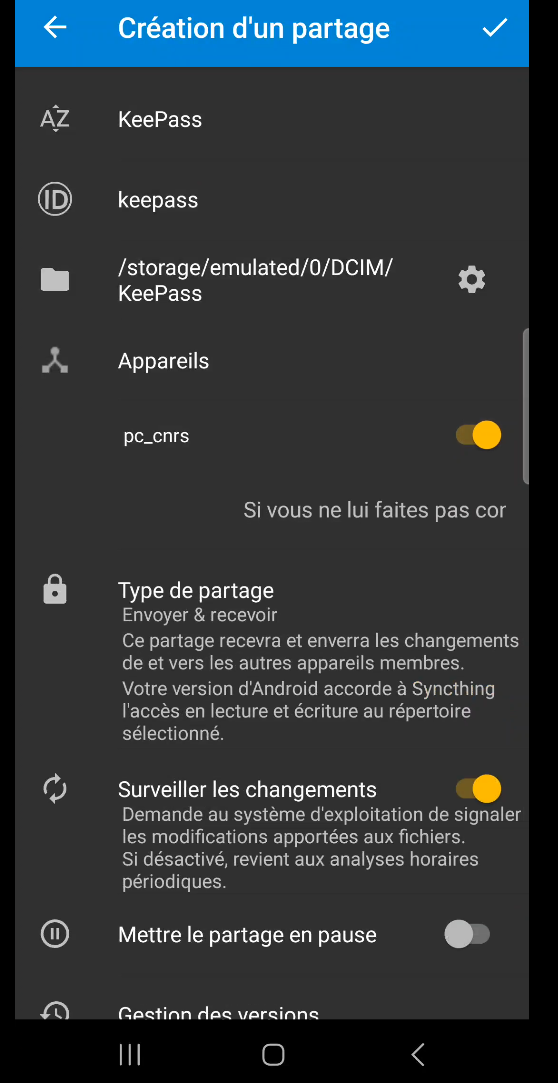

Maintenant, il nous reste à créer de la même manière que sur notre ordinateur (section 4.2) un dossier partagé contenant notre base de données sur notre téléphone. Pour cela, retour sur notre téléphone, onglet “PARTAGES”, création d’un nouveau partage via le bouton + en haut à droite, et configurer les paramètres. À savoir que :

- comme précédemment, vous pouvez le lui donner le nom que vous voulez (ici ce sera “KeePass”),

- idem vous devez indiquer le même identifiant que celui de votre dossier partagé sur votre ordinateur. Dans mon cas c’est “keepass”,

- vous devez renseigner un emplacement sur votre téléphone ou sera stocké votre base de données. Pour cela, cliquez sur la petite roue crantée. Pour mon exemple et ma configuration personnelle, je serais dans le dossier “/storage/emulated/0/DCIM/KeePass” (j’ai créé le dossier “KeePass” avec le petit + en haut à droite),

- j’ai activé le partage avec l’appareil “pc_cnrs” qui est le pc que j’ai appareillé précédemment.

- on valide à la fin avec l’icône en haut à droite.

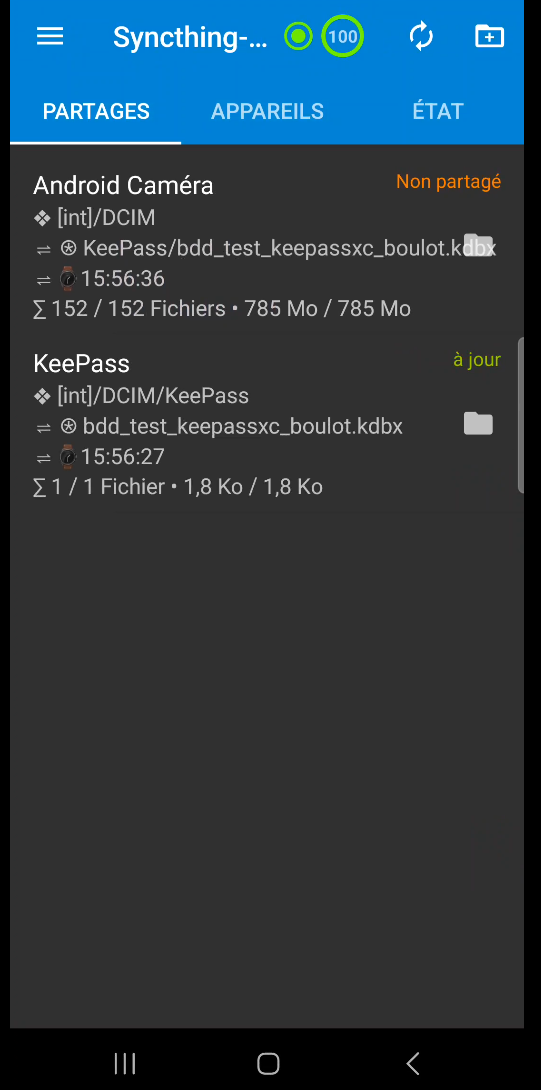

Pour information, vous devriez avoir une configuration du type de la figure 45.

Félicitation, vous appariement et la synchronisation entre vos dossiers devrait être fonctionnel (figure 46 et figure 47).

4.5 - Appariement de deux ordinateurs

Cette section est un bonus, mais peut être utile par exemple si vous voulez synchroniser votre base de données avec deux ordinateurs, l’un présent sur votre lieu de travail et le second présent à votre domicile, pour le télétravail.

Maintenant que vous avez synchronisé un ordinateur et un téléphone portable, cette étape sera un jeu d’enfant :

- effectué l’installation et la configuration du client Synchting sous Windows sur votre second ordinateur (section 4.2). N’oubliez pas que l’identifiant du partage doit être identique à celui effectué sur l’autre ordinateur et par association avec votre téléphone portable (dans mon exemple ce sera “keepass”),

- réitérer l’étape de la section 4.5 avec le second ordinateur.

À l’issue de cette manipulation, vous devriez voir votre second appareil à côté du premier (figure 48).

5 - Installation de l’application KeePass sur Android

Premièrement, félicitations d’être arrivé jusqu’ici, vous avez fait le plus dur. Dans cette dernière partie, nous allons installer une application Android sur notre téléphone qui va nous permettre d’accéder à notre base de données sur ce dernier, mais aussi nous faciliter le remplissage des mots de passe sur les sites internet (même principe que dans la section 3 pour notre ordinateur).

Concrètement, vous allez avoir le choix entre :

- KeePassDX et KeePass2Android pour Android,

- Strongbox et KeePassium pour iOS.

Dans notre exemple, je vais utiliser KeePassDX qui a selon moi l’avantage d’avoir une interface légèrement plus agréable que KeePass2Android.

5.1 - Installation et configuration de l’application KeePassDX

Une fois que vous avez installé l’application KeePassDX sur votre téléphone Android, vous devriez avoir cette première fenêtre (figure 49).

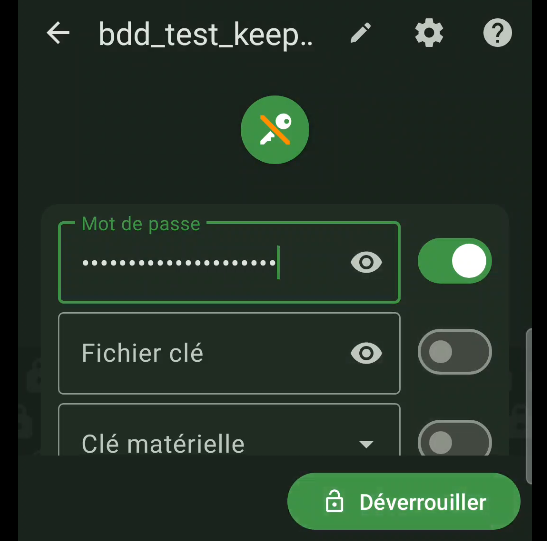

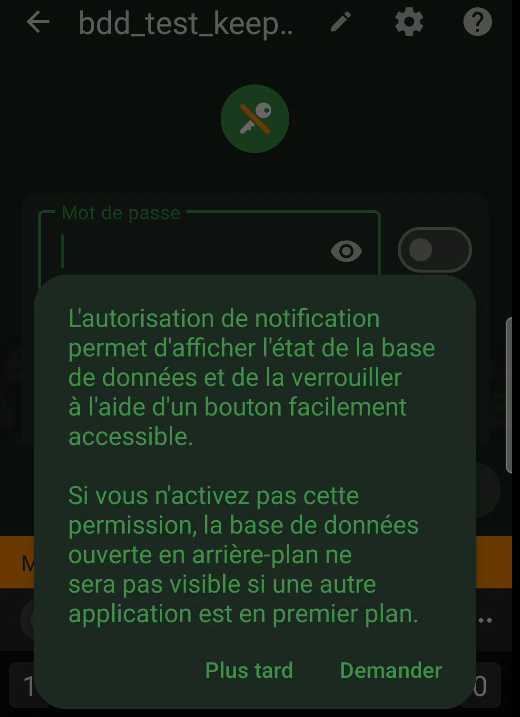

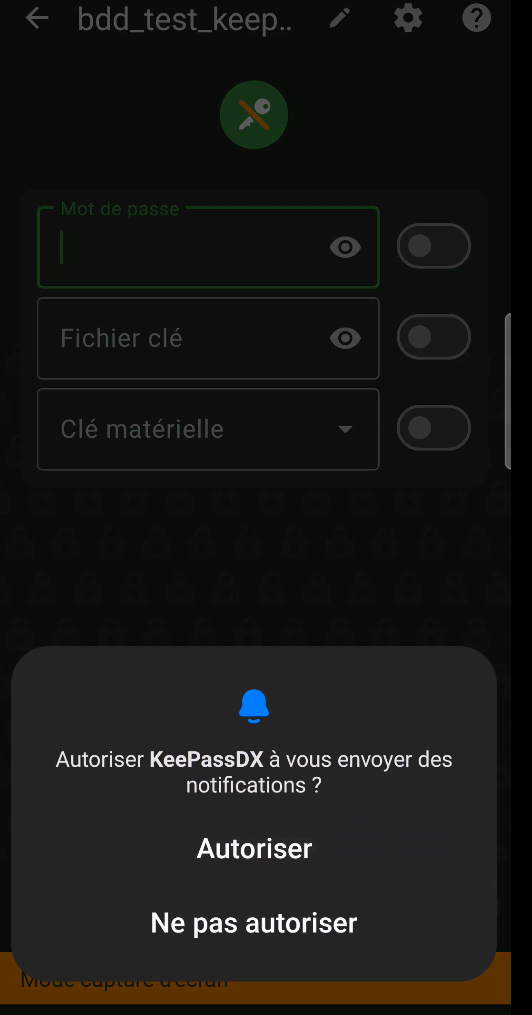

Il vous suffit de cliquer sur l’onglet “Ouvrir un coffre-fort existant” puis de sélectionner votre base de données. Dans mon exemple rappelez-vous, elle se trouve dans le dossier “/storage/emulated/0/DCIM/KeePass”. Rentrez votre mot de passe (figure 50) et acceptez l’autorisation de notification (figure 51 et 52).

Félicitations ! Vous avez maintenant accès à votre base de données. Juste une petite mise en garde, vérifiez bien dans le volet des notifications de votre téléphone que votre base de données est bien verrouillée si vous n’en aviez plus besoin. Par défaut, elle devrait se verrouiller automatiquement lors de certaines actions (comme le verrouillage de l’écran), mais cela va dépendre de vos configurations.

Avant de partir boire un café, il nous reste juste quelques configurations de l’application à effectuer afin notamment de simplifier nos interactions avec cette dernière.

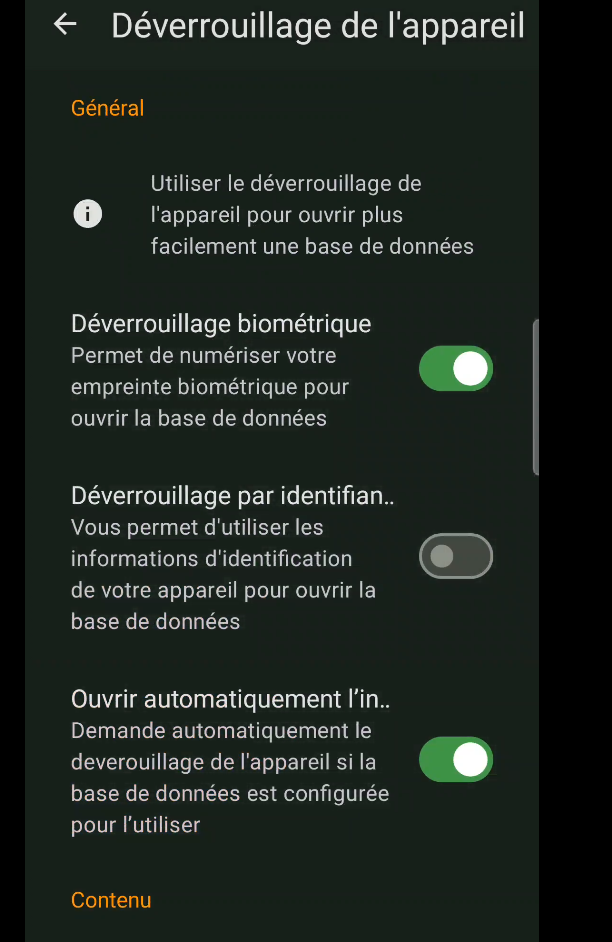

Une bonne idée est d’activer le déverrouillage biométrique de l’application ce qui nous permettra de déverrouiller cette dernière via notre empreinte par exemple, au lieu de notre mot de passe. Pour cela, rendez-vous dans les paramètres de l’application (cliquez sur les 3 barres en haut à gauche, puis sur l’onglet “Paramètres”), section “Déverrouillage de l’appareil” puis cochez les cases “Déverrouillage biométrique” et “Ouvrir automatiquement l’in..” (figure 53). Lors de la prochaine connexion à la base, votre mot de passe sera demandé encore une fois et il vous suffira de cliquer sur “Liaison avec déverrouillage de l’appareil” en bas (figure 54) pour terminer l’association biométrique (figure 55).

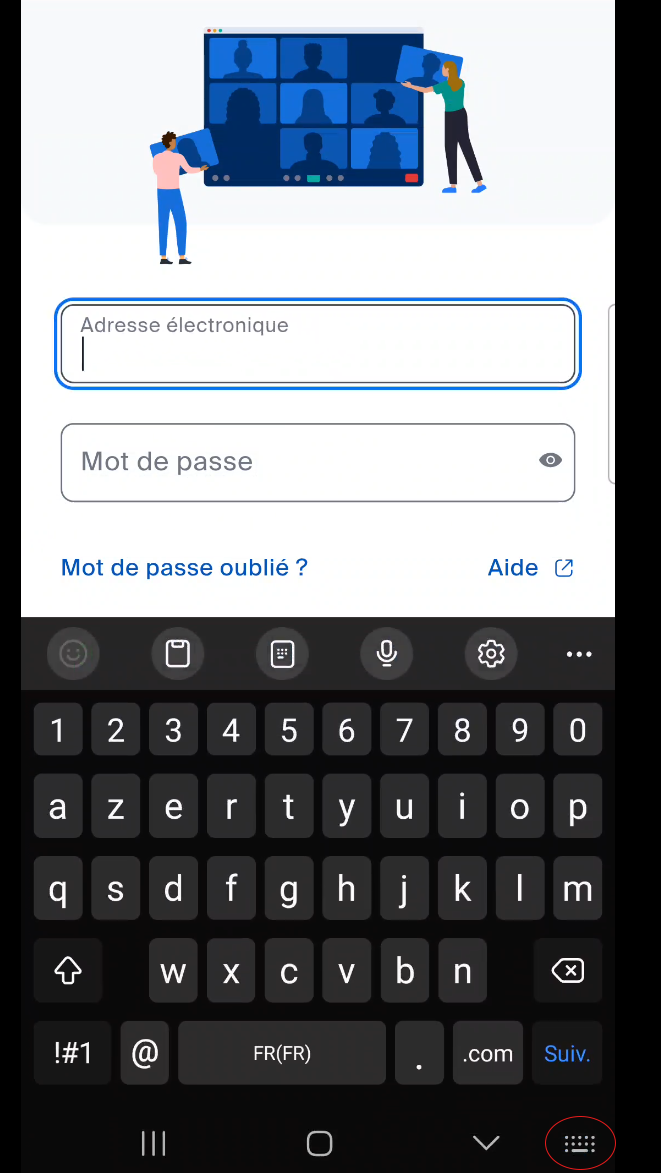

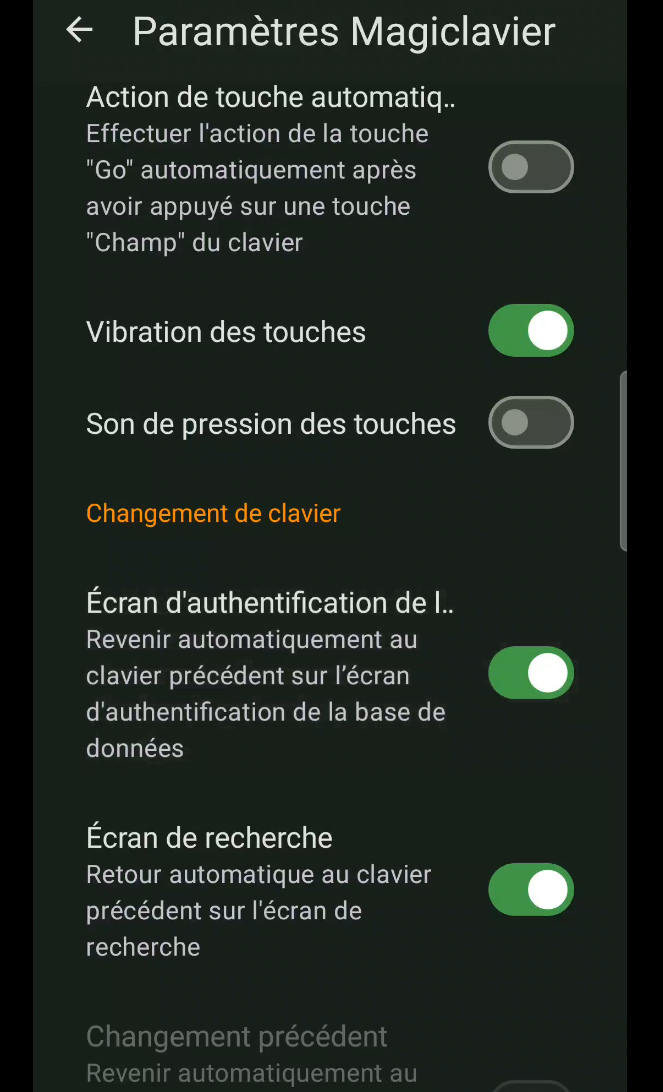

La seconde option intéressante est l’activation du “Magiclavier” qui va permettre d’aide grandement le remplissage automatique des champs des sites internet depuis notre téléphone. Pour l’active, rendez-vous encore une fois dans les paramètres, mais dans l’onglet “Remplissage de formulaire”. Dans cette section, cliquez sur “Paramètres du clavier de l’appareil” sélectionnez l’autorisation pour le “Magiclavier (KeePassDX)”, revenez en arrière et dans la section “Paramètres Magiclavier”, cocher la case “Écran d’authentification de l..” de la sous-section “changement de clavier” (figure 56).

Maintenant, quand vous arriverez sur un site où vous devez renseigner vos credentials, vous pourrez changer de clavier via le bouton en bas à droite de votre clavier (figure 57), ce qui vous permettra d’avoir accès à un menu connecté à votre base de données afin de renseigner plus simples les champs demandés (figure 58).